Cảnh báo lỗ hổng leo thang đặc quyền cục bộ trên Windows 10 và Windows 11, cơ quan chính phủ Mỹ phải cập nhật bản vá trong vòng 3 tuần

Vn-Z.vn Ngày 15 tháng 06 năm 2024, Hôm qua theo giờ địa phương Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã đưa ra thông báo yêu cầu các cơ quan của Hội đồng Giáo dục, Khoa học và Văn hóa Liên bang Hoa Kỳ vá các lỗ hổng leo thang đặc quyền cục bộ (Local Privilege Escalation Vulnerability) trên hệ điều hành Microsoft Windows 10/Windows 11 nhằm tránh các cuộc tấn công mạng từ tin tặc.

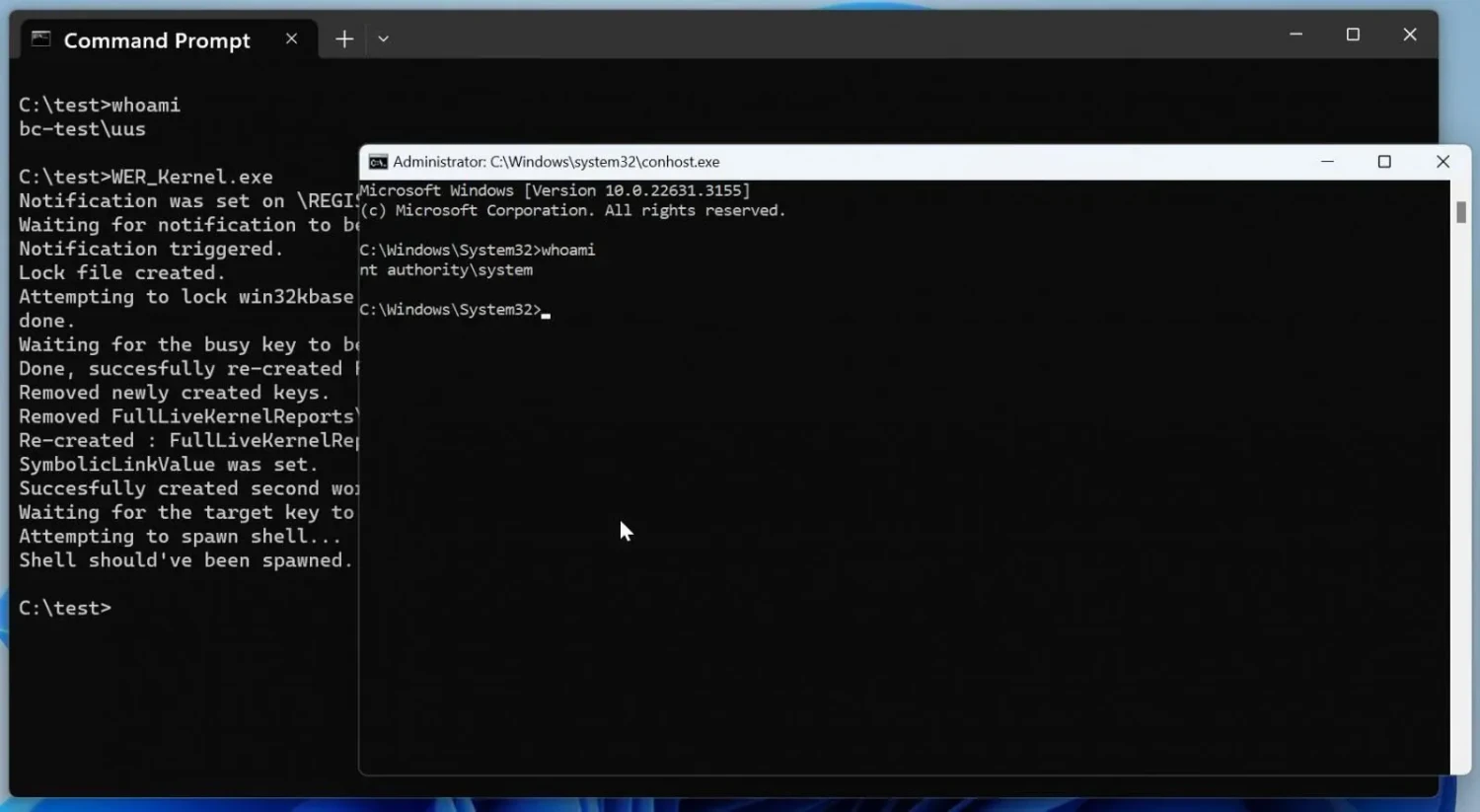

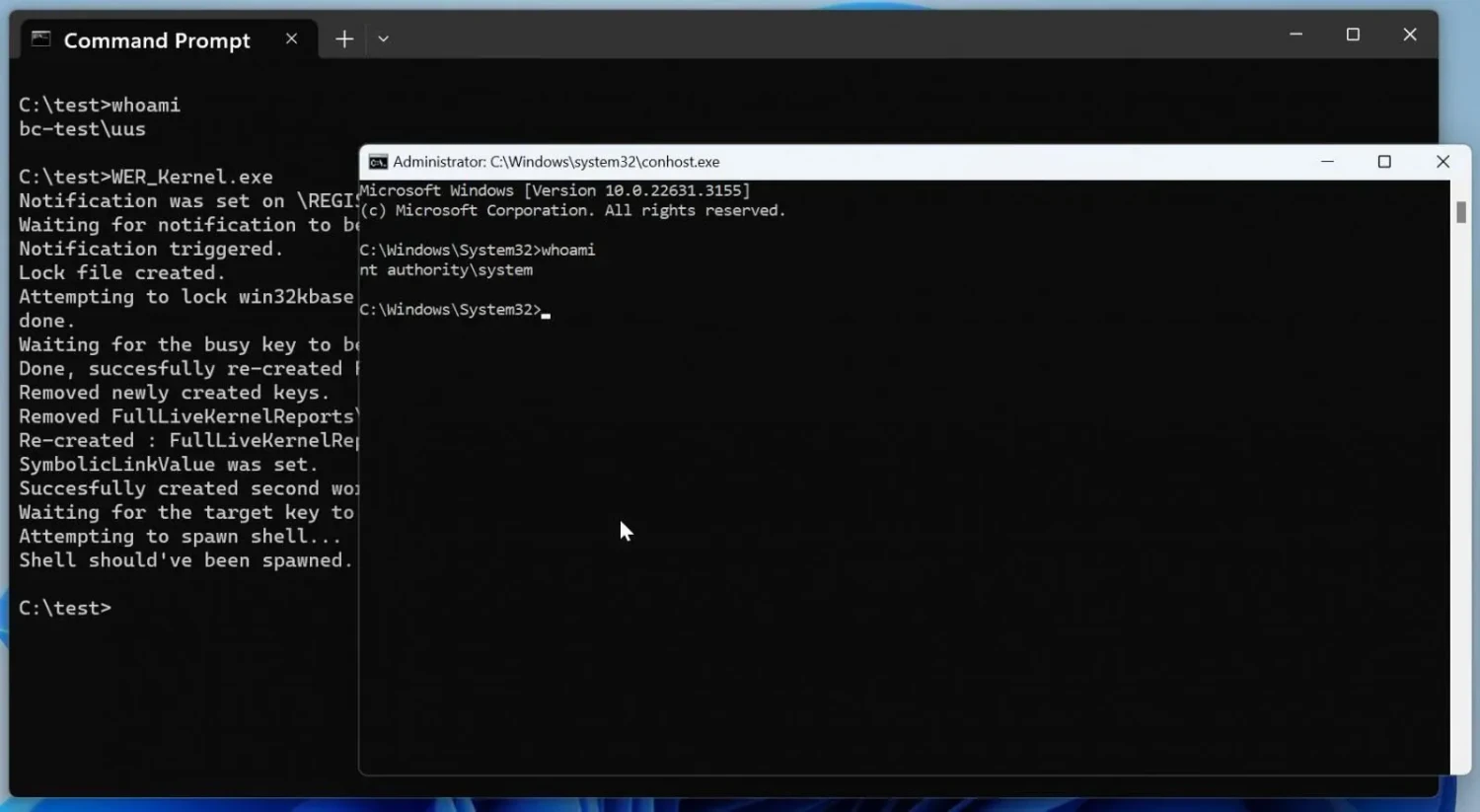

Lỗ hổng bảo mật này, được theo dõi với mã số CVE-2024-26169, tồn tại trong tính năng báo cáo lỗi của Windows (Windows Error Reporting). Đây là một lỗ hổng liên quan đến quản lý quyền hạn không đúng cách, cho phép kẻ tấn công tại địa phương có thể đạt được quyền SYSTEM mà không cần sự can thiệp của người dùng. Điều này có thể dẫn đến việc kiểm soát toàn bộ hệ thống, gây ra nguy cơ nghiêm trọng cho bảo mật thông tin.

Microsoft đã phát hành bản vá để khắc phục lỗ hổng này vào ngày 12 tháng 3 năm 2024, trong sự kiện Patch Tuesday. Tuy nhiên, vẫn còn những kẻ tấn công khai thác lỗ hổng này, nên Microsoft chưa công bố chi tiết về lỗ hổng.

Các nhà nghiên cứu bảo mật tại Symantec đã công bố một báo cáo trong tuần này, cho biết có bằng chứng cho thấy nhóm ransomware Black Basta (còn được biết đến với tên Cardinal, UNC4394, và Storm-1811) có khả năng đã lợi dụng lỗ hổng này để thực hiện các cuộc tấn công zero-day. Đây là một mối đe dọa nghiêm trọng, đặc biệt là khi các cơ quan chính phủ và các tổ chức lớn chưa cập nhật bản vá.

Các nhà nghiên cứu phát hiện rằng trong các cuộc tấn công, có một biến thể của công cụ khai thác lỗ hổng CVE-2024-26169 đã được biên dịch vào ngày 27 tháng 2, trong khi mẫu thứ hai được biên dịch sớm hơn, vào ngày 18 tháng 12 năm 2023.

Điều này cho thấy, từ 14 đến 85 ngày trước khi Microsoft phát hành bản cập nhật bảo mật để sửa chữa lỗ hổng nâng cấp quyền hạn cục bộ, nhóm ransomware đã có một chương trình khai thác lỗ hổng hiệu quả.

Theo nghiên cứu của Corvus Insurance và công ty an ninh mạng Elliptic, tính đến tháng 11 năm 2023, nhóm Black Basta đã thu được ít nhất 100 triệu USD tiền chuộc từ hơn 90 nạn nhân.

Lỗ hổng bảo mật này, được theo dõi với mã số CVE-2024-26169, tồn tại trong tính năng báo cáo lỗi của Windows (Windows Error Reporting). Đây là một lỗ hổng liên quan đến quản lý quyền hạn không đúng cách, cho phép kẻ tấn công tại địa phương có thể đạt được quyền SYSTEM mà không cần sự can thiệp của người dùng. Điều này có thể dẫn đến việc kiểm soát toàn bộ hệ thống, gây ra nguy cơ nghiêm trọng cho bảo mật thông tin.

Microsoft đã phát hành bản vá để khắc phục lỗ hổng này vào ngày 12 tháng 3 năm 2024, trong sự kiện Patch Tuesday. Tuy nhiên, vẫn còn những kẻ tấn công khai thác lỗ hổng này, nên Microsoft chưa công bố chi tiết về lỗ hổng.

Các nhà nghiên cứu phát hiện rằng trong các cuộc tấn công, có một biến thể của công cụ khai thác lỗ hổng CVE-2024-26169 đã được biên dịch vào ngày 27 tháng 2, trong khi mẫu thứ hai được biên dịch sớm hơn, vào ngày 18 tháng 12 năm 2023.

Điều này cho thấy, từ 14 đến 85 ngày trước khi Microsoft phát hành bản cập nhật bảo mật để sửa chữa lỗ hổng nâng cấp quyền hạn cục bộ, nhóm ransomware đã có một chương trình khai thác lỗ hổng hiệu quả.

Theo nghiên cứu của Corvus Insurance và công ty an ninh mạng Elliptic, tính đến tháng 11 năm 2023, nhóm Black Basta đã thu được ít nhất 100 triệu USD tiền chuộc từ hơn 90 nạn nhân.