Phát hiện kẻ xấu xâm nhập cài backdoor vào hệ thống công cụ chữ ký số của chính phủ Việt Nam

(Vn-Z.vn) ngày 17 tháng 12, Hôm nay các chuyên gia an ninh mạng thông báo rằng có cuộc tấn công chuỗi cung ứng đang nhắm mục tiêu vào Cơ quan Chứng nhận của Chính phủ Việt Nam (VGCA). Cuộc tấn công xâm nhập vào bộ công cụ chữ ký số của cơ quan VGCA cài đặt backdoor trên các hệ thống của nạn nhân.

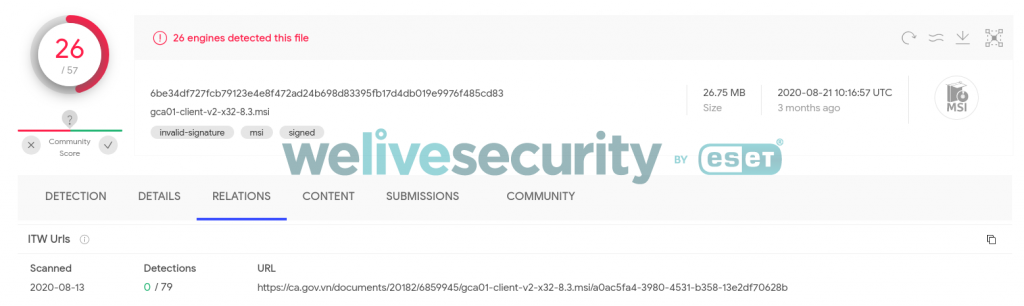

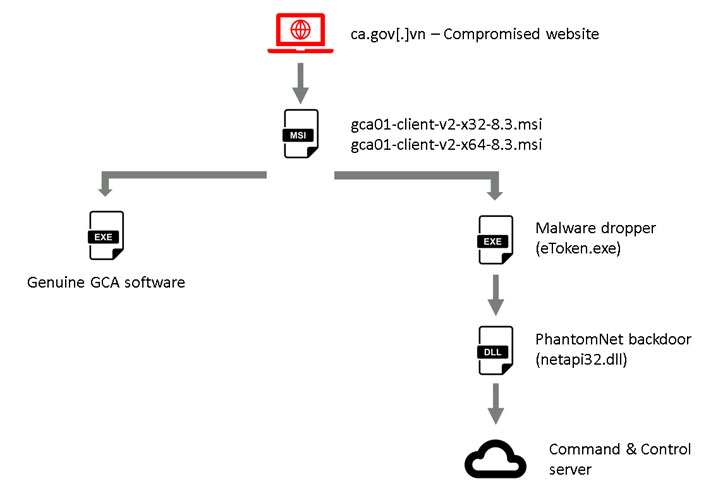

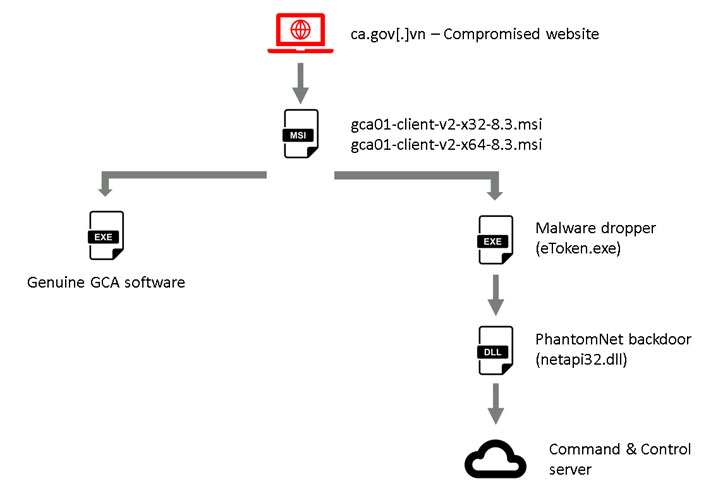

Vụ việc được phát hiện bởi công ty bảo mật internet ESET từ Slovakia vào đầu tháng 12, cuộc tấn công được gọi là "SignSight" sẽ tiến hành sửa đổi trình cài đặt phần mềm được lưu trữ trên trang web của CA ("ca.gov.vn") sau đó chèn mã độc dưới dạng phần mềm gián điệp có tên PhantomNet hoặc Smanager.

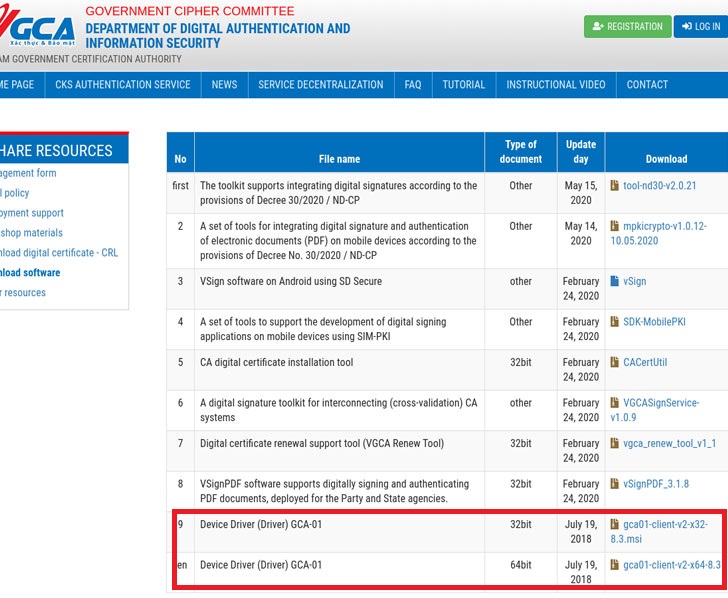

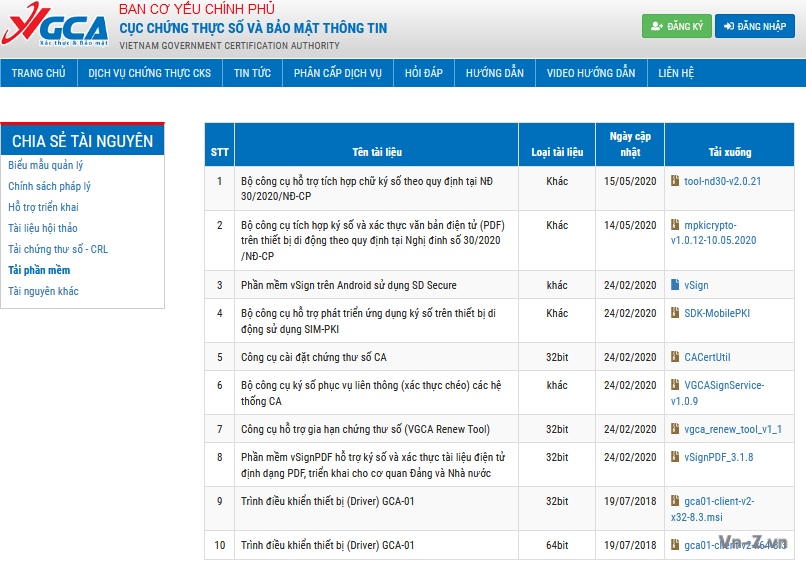

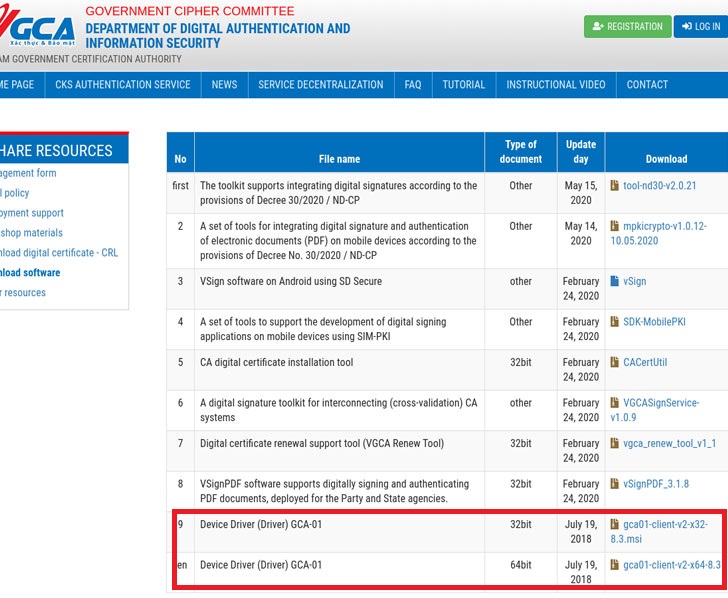

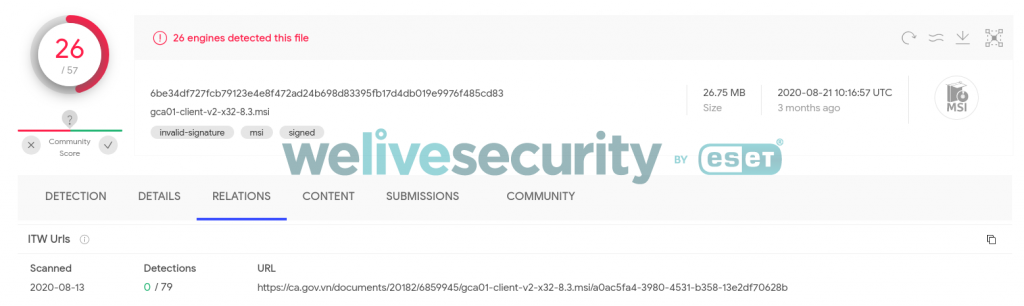

Dữ liệu được kiểm tra từ xa bằng hệ thống của ESET, cuộc xâm nhập đã được thực hiện từ ngày 23 tháng 7 đến ngày 16 tháng 8 năm 2020, hai phần mềm cài đặt trình điều khiển driver liên quan được đề cập là "gca01-client-v2-x32-8.3.msi" và "gca01-client-v2-x64-8.3 .msi "dành cho hệ thống Windows 32 bit và 64 bit . Cả hai trình cài đặt này đều bị giả mạo kèm backdoor.

Sau khi thông tin này được ESET báo cho VGCA, cơ quan cấp chứng chỉ của Chính Phủ Việt Nam xác nhận rằng "họ đã biết về cuộc tấn công trước thông báo của ESET và họ cũng đã thông báo cho người dùng cần cảnh giác nếu tải xuống phần mềm gián điệp"

Theo Matthieu Faou từ ESET cho biết: “Cuộc xâm nhập vào trang web của cơ quan cấp chứng chỉ là cơ hội tốt cho các nhóm APT, tại trang web này lượt khách truy cập có mức độ tin tưởng cao được quản lý bởi tổ chức nhà nước chịu trách nhiệm về chữ ký số.

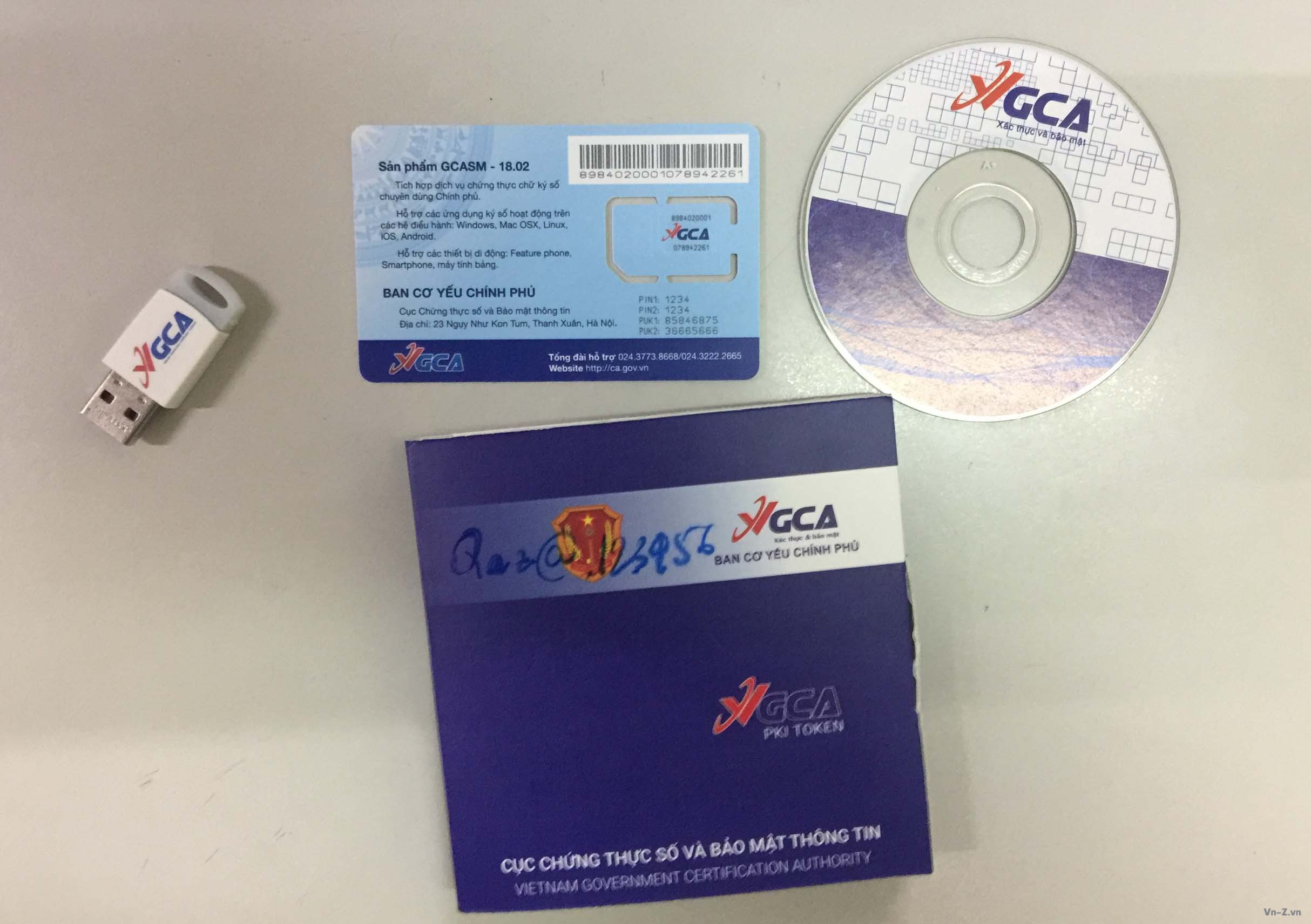

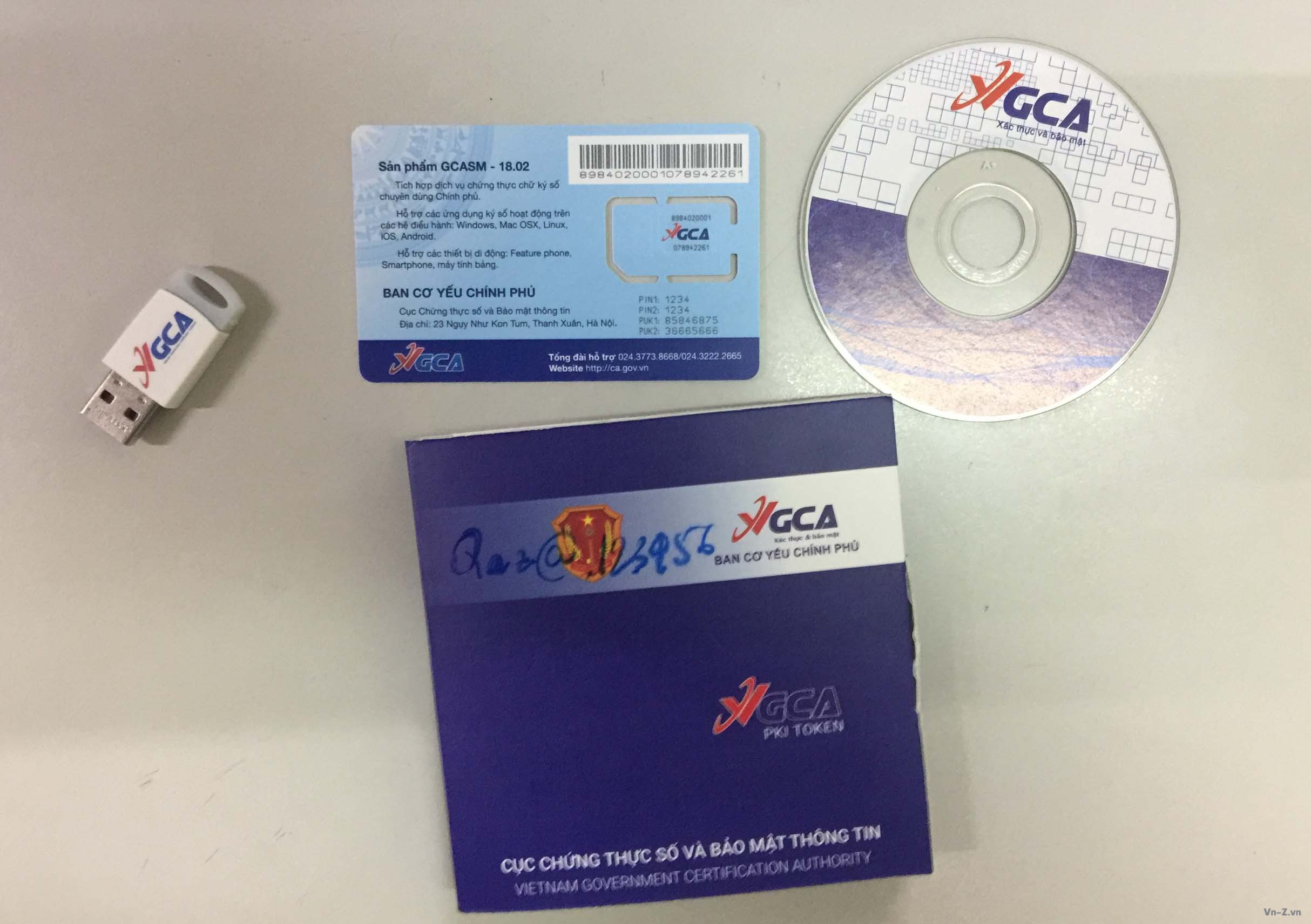

Công cụ chữ ký số, được Ủy ban Cơ yếu Chính phủ Việt Nam coi như một phần của chương trình xác thực điện tử, được sử dụng bởi chính phủ cũng như các công ty tư nhân trong quá trình ký tài liệu điện tử . Công cụ này sử dụng mã thông báo USB (còn gọi là mã thông báo PKI) lưu trữ chữ ký số và yêu cầu các trình điều khiển nói t ở trên hoạt động.

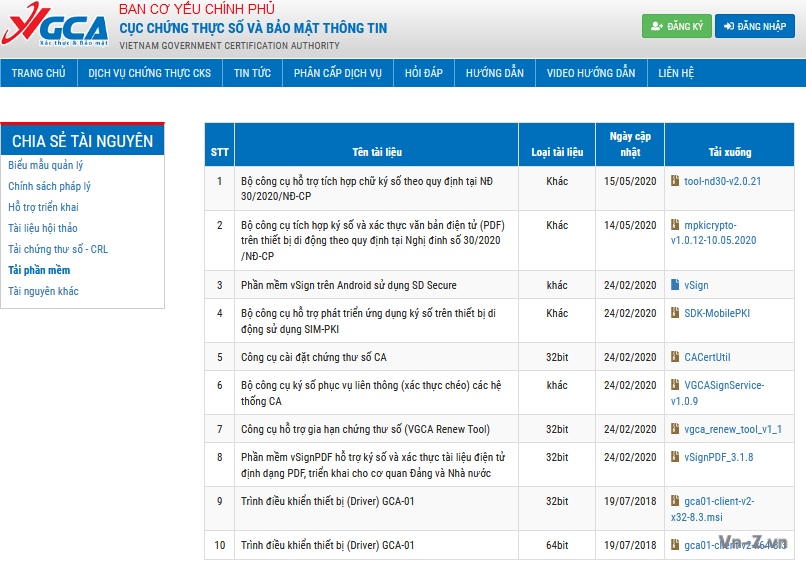

Trang web cổng dịch vụ Ban cơ yếu chính phủ phiên bản tiếng Việt

Theo thehackernews cách duy nhất người dùng có thể bị lây nhiễm mã độc, phần mềm gián điệp là khi các phần mềm, trình điều khiển, trình cài đặt bị xâm nhập và được lưu trữ trên trang web chính thức. Sau đó được người dùng tải xuống , thực thi theo cách thủ công trên hệ thống đích.

Sau khi được cài đặt, phần mềm bị sửa đổi sẽ khởi động chương trình GCA chính hãng nhằm che giấu hành vi độc hại , sau đó khởi chạy backdoor PhantomNet giả mạo dưới dạng file mà người ta tưởng như vô hại có tên "eToken.exe".

Backdoor được biên dịch cập nhật gần nhất vào ngày 26 tháng 4 - có khả năng thu thập thông tin hệ thống , mã độc được triển khai thông qua các plugin và trình điều khiển, truy xuất từ các máy chủ với lệnh được mã hóa cứng (ví dụ: "vgca.homeunix [.] Org" và "office365.blogdns [.] com ") bắt chước tên của VGCA và phần mềm Offce phổ biến.

ESET cho biết ngoài Việt Nam, ESET cũng phát hiện các nạn nhân ở Philippines, nhưng chưa rõ cơ chế hoạt động phân phối của họ. Mục tiêu cuối cùng của những kẻ tấn công vẫn chưa rõ ràng,có rất ít hoặc không có thông tin về các hành động này.

Vụ việc này lý giải tại sao các cuộc tấn công chuỗi cung ứng chữ ký số ngày càng trở thành mục tiêu phổ biến của các nhóm gián điệp mạng. Chúng cho phép kẻ xấu triển khai phần mềm độc hại trên nhiều máy tính cùng một lúc.

Hiện tại trên trang chủ của Ban cơ yếu chính phủ Cục chứng thực số và bảo mật thông tin có bài viết hướng dẫn đảm bảo an toàn thông tin . Bài viết được cập nhật vào ngày 17 tháng 12 năm 2020.

Cơ quan này đã phát hiện nhiều chiến dịch tấn công sử dụng mã độc vào máy tính người dùng sử dụng chữ ký số. Chi tiết các bạn có thể tham khảo thông tin được trích dẫn bên dưới đây.

Theo chuyên gia Faou : “Các cuộc tấn công vào chuỗi cung ứng chữ ký số thường rất khó tìm, vì mã độc thường ẩn trong rất nhiều mã trông như hợp pháp, khiến việc phát hiện ra nó trở nên khó khăn"

Người dùng cần cảnh giác trong việc cài đặt bất kỳ một phần mềm nào trong quá trình sử dụng chuối cung ứng chữ ký số. Hệ thống cần cài đặt các phần mềm diệt virus chính hãng có bản quyền. Không cài đặt các phần mềm Cr@ck. Quét mã độc tất cả các phần mềm trước khi cài đặt.

Vụ việc được phát hiện bởi công ty bảo mật internet ESET từ Slovakia vào đầu tháng 12, cuộc tấn công được gọi là "SignSight" sẽ tiến hành sửa đổi trình cài đặt phần mềm được lưu trữ trên trang web của CA ("ca.gov.vn") sau đó chèn mã độc dưới dạng phần mềm gián điệp có tên PhantomNet hoặc Smanager.

Dữ liệu được kiểm tra từ xa bằng hệ thống của ESET, cuộc xâm nhập đã được thực hiện từ ngày 23 tháng 7 đến ngày 16 tháng 8 năm 2020, hai phần mềm cài đặt trình điều khiển driver liên quan được đề cập là "gca01-client-v2-x32-8.3.msi" và "gca01-client-v2-x64-8.3 .msi "dành cho hệ thống Windows 32 bit và 64 bit . Cả hai trình cài đặt này đều bị giả mạo kèm backdoor.

Sau khi thông tin này được ESET báo cho VGCA, cơ quan cấp chứng chỉ của Chính Phủ Việt Nam xác nhận rằng "họ đã biết về cuộc tấn công trước thông báo của ESET và họ cũng đã thông báo cho người dùng cần cảnh giác nếu tải xuống phần mềm gián điệp"

Theo Matthieu Faou từ ESET cho biết: “Cuộc xâm nhập vào trang web của cơ quan cấp chứng chỉ là cơ hội tốt cho các nhóm APT, tại trang web này lượt khách truy cập có mức độ tin tưởng cao được quản lý bởi tổ chức nhà nước chịu trách nhiệm về chữ ký số.

Công cụ chữ ký số, được Ủy ban Cơ yếu Chính phủ Việt Nam coi như một phần của chương trình xác thực điện tử, được sử dụng bởi chính phủ cũng như các công ty tư nhân trong quá trình ký tài liệu điện tử . Công cụ này sử dụng mã thông báo USB (còn gọi là mã thông báo PKI) lưu trữ chữ ký số và yêu cầu các trình điều khiển nói t ở trên hoạt động.

Trang web cổng dịch vụ Ban cơ yếu chính phủ phiên bản tiếng Việt

Theo thehackernews cách duy nhất người dùng có thể bị lây nhiễm mã độc, phần mềm gián điệp là khi các phần mềm, trình điều khiển, trình cài đặt bị xâm nhập và được lưu trữ trên trang web chính thức. Sau đó được người dùng tải xuống , thực thi theo cách thủ công trên hệ thống đích.

ESET cho biết ngoài Việt Nam, ESET cũng phát hiện các nạn nhân ở Philippines, nhưng chưa rõ cơ chế hoạt động phân phối của họ. Mục tiêu cuối cùng của những kẻ tấn công vẫn chưa rõ ràng,có rất ít hoặc không có thông tin về các hành động này.

Vụ việc này lý giải tại sao các cuộc tấn công chuỗi cung ứng chữ ký số ngày càng trở thành mục tiêu phổ biến của các nhóm gián điệp mạng. Chúng cho phép kẻ xấu triển khai phần mềm độc hại trên nhiều máy tính cùng một lúc.

Hiện tại trên trang chủ của Ban cơ yếu chính phủ Cục chứng thực số và bảo mật thông tin có bài viết hướng dẫn đảm bảo an toàn thông tin . Bài viết được cập nhật vào ngày 17 tháng 12 năm 2020.

Cơ quan này đã phát hiện nhiều chiến dịch tấn công sử dụng mã độc vào máy tính người dùng sử dụng chữ ký số. Chi tiết các bạn có thể tham khảo thông tin được trích dẫn bên dưới đây.

Trong thời gian gần đây thông qua hệ thống theo dõi, giám sát và phân tích mã độc của Trung tâm CNTT và Giám sát An ninh mạng - Ban Cơ yếu Chính phủ đã phát hiện nhiều chiến dịch tấn công có chủ đích sử dụng mã độc vào máy tính người dùng tại các cơ quan Đảng và Nhà nước, trong đó có các máy tính sử dụng chữ ký số chuyên dùng Chính phủ phục vụ các hoạt động điều hành, xử lý công việc trên môi trường mạng. Các loại mã độc hay được sử dụng: Trojan-Dropper, Trojan-Spy, Trojan-Downloader, Backdoor.win32, … Tin tặc thực hiện các chiến dịch tấn công bằng nhiều hình thức khác nhau như thông qua email, tấn công trực tiếp vào các Cổng thông tin điện tử của các bộ ngành, các website cung cấp dịch vụ công và thực hiện chèn mã độc vào các tài liệu, các tập tin cài đặt chương trình đang có sẵn trên các Cổng thông tin điện tử của các bộ ngành và các website cung cấp dịch vụ công. Khi người dùng thực hiện tải về sử dụng, máy tính sẽ nhiễm mã độc, bị kiểm soát và các tài liệu trên máy sẽ bị đánh cắp.

Chữ ký số là giải pháp đảm bảo an toàn thông tin được ứng dụng để đảm bảo tính xác thực, toàn vẹn và chống chối bỏ. Tuy nhiên gần đây các nhà nghiên cứu từ đại học Ruhr Bochum (Đức) đã tiết lộ các phương thức tấn công mới có tên là Shadow Attack lên các tập tin PDF được ký số. Các kỹ thuật tấn công này cho phép tin tặc ẩn và thay thế nội dung trong tài liệu PDF đã ký số mà không làm vô hiệu chữ ký. Tin tặc có thể tạo một tài liệu với hai nội dung khác nhau, một nội dung mà người ký thấy và một nội dung khác mà người nhận tài liệu nhìn thấy. Do đó, mục đích của hướng dẫn này là giúp các cán bộ, công chức, viên chức đã, đang và sẽ sử dụng chữ ký số chuyên dùng Chính phủ bổ sung những kiến thức và công cụ cơ bản để sử dụng chữ ký số một cách an toàn.

Theo chuyên gia Faou : “Các cuộc tấn công vào chuỗi cung ứng chữ ký số thường rất khó tìm, vì mã độc thường ẩn trong rất nhiều mã trông như hợp pháp, khiến việc phát hiện ra nó trở nên khó khăn"

Người dùng cần cảnh giác trong việc cài đặt bất kỳ một phần mềm nào trong quá trình sử dụng chuối cung ứng chữ ký số. Hệ thống cần cài đặt các phần mềm diệt virus chính hãng có bản quyền. Không cài đặt các phần mềm Cr@ck. Quét mã độc tất cả các phần mềm trước khi cài đặt.