Hôm nay mình sẽ viết lại quá trình Vn-Zoom bị tấn công DDoS trong khoảng thời gian từ hơn 3 tháng nay ( khoảng thời gian bị DDoS mạnh nhất). Trong bài viết không chia sẻ chi tiết về biện pháp phòng thủ hoặc các vấn đề về kỹ thuật. Bài viết này chưa truy cứu và tìm được kẻ "thủ ác". Hy vọng bài viết này sẽ giúp các anh em có thêm những giây phút thư giãn khi chống DDoS.

I. Các giai đoạn tấn công

Vn-Zoom được mình và một số anh em cựu BQT từ Vn-Zoom.com gây dựng lại sau khi đơn vị quản lý .com ngừng vận hành.

- Năm 2018 Thời gian đầu Server Vn-Zoom đặt máy chủ tại ViettelDC, lúc này tên miền của Vn-Zoom được trỏ trực tiếp đến máy chủ . Chính điều này khiến Vn-Zoom liên tục bị hacker scan ,Brute force .v.v.v vào tài khoản quản trị nhằm mục đích xấu của hacker.

Theo các anh em trong nghề sysadmin thì gần như tất cả các máy chủ của Việt Nam nếu không qua Proxy đều bị scan và brute force hàng ngày.

Đây là hình thức quét IP gốc của máy chủ nhằm mục đích xấu sau này. Mình thấy rất nhiều trang web của các đơn vị vừa và nhỏ tại Việt Nam thường xuyên để lộ IP Máy chủ gốc.

Thời gian này lượt tấn công VN-Zoom không nhiều và thường bị tường lửa mặc địch của hệ thống chặn và block.

- Năm 2019 : Sau khi chính thức chuyển sang tên miền Vn-Z.vn lúc này có nhiều đợt tấn công lạ hơn.

Tuy nhiên vì chủ quan và bảo thủ với định kiến không thích dùng CDN ( thực ra là không có kính phí) nên mình vẫn để tên miền trỏ thẳng về máy chủ.

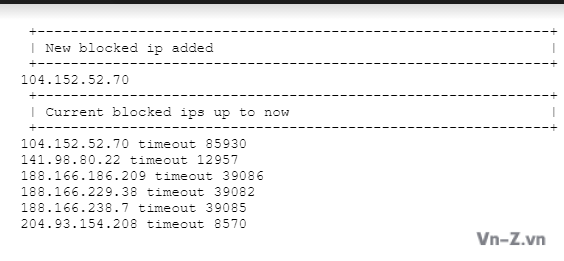

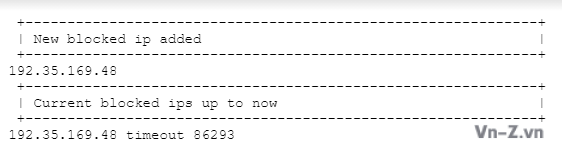

Các đợt tấn công vẫn diễn ra ,nhưng chưa đến mức nghiêm trọng, mình thường dùng máy chủ kiểm tra các IP nào có lượt request lạ và block bằng tường lửa mặc định được cài theo server.

- Năm 2020: Kẻ tấn công bắt đầu tấn công chuyên nghiệp hơn. sau khi nắm chắc được các lỗ hổng từ hệ thống máy chủ Vn-Zoom. Lúc này Server được chuyển sang cụm của VNPT

Lúc này gần như Vn-Zoom duy trì toàn bộ hệ thống mặc định, tên miền vẫn trỏ trực tiếp vào máy chủ. Điều này khiến IP gốc của máy chủ lộ hoàn toàn.

Trong khoảng thời gian từ tháng tháng 2 - tháng 8 năm 2020 kẻ xấu đang thăm dò và thỉnh thoảng test tool , lúc này mình vẫn dùng phương pháp thủ công. Từ máy chủ, gõ lệnh kiểm tra xem có IP nào có nhiều lượt connect lạ tiến hành block IP đó. Cài đặt các rules cơ bản cho firewall tự động chặn theo danh sách, ngăn chặn các hình thức brute force , scan ..v.v.v

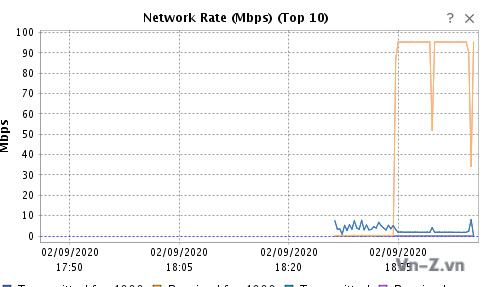

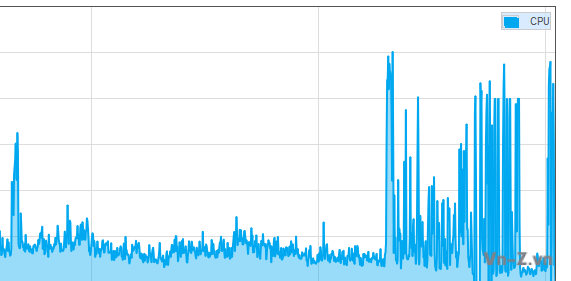

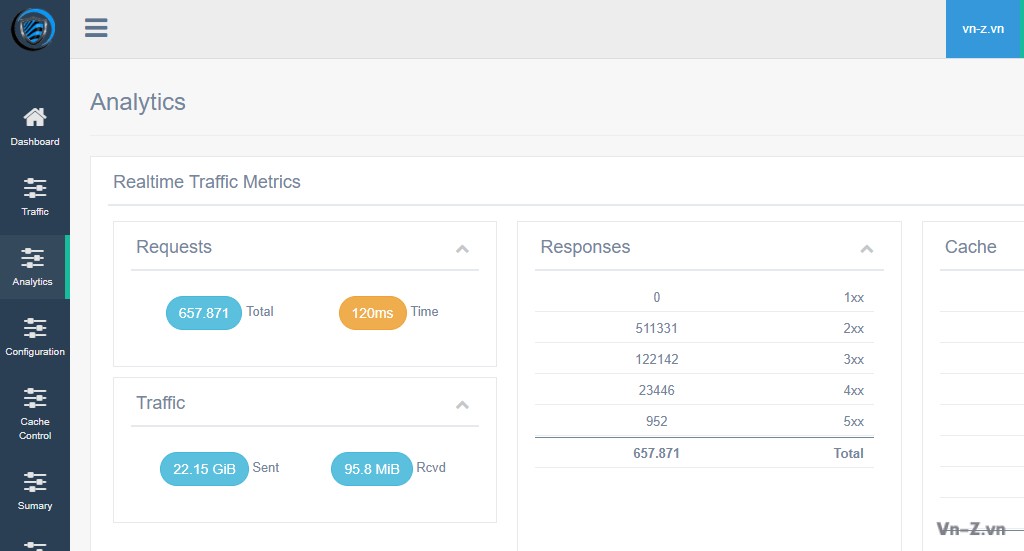

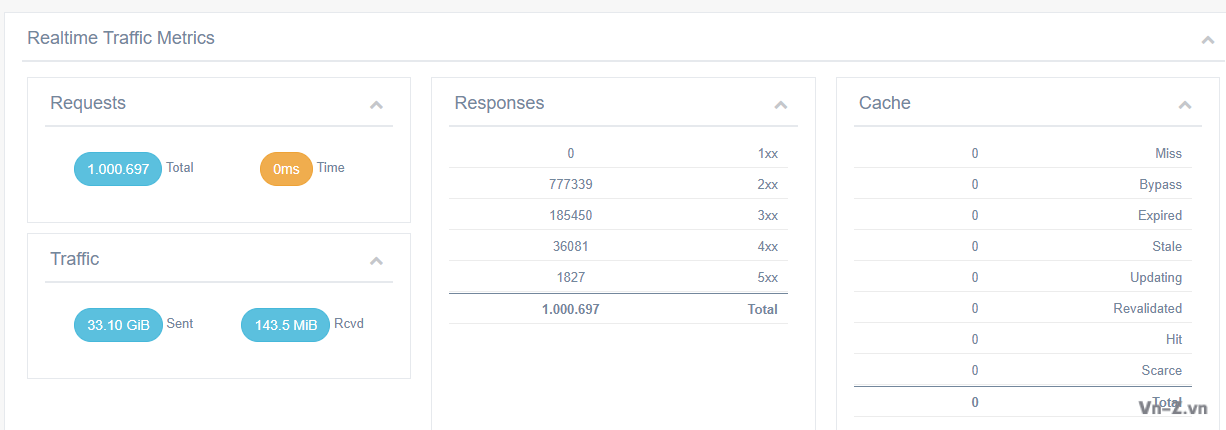

Ttháng 9 kẻ xấu bắt đầu tấn công một cách chuyên nghiệp hơn. Cách DDoS chuyên nghiệp hơn, lượt request dồn dập, đánh thẳng vào máy chủ làm quá tải CPU và Băng thông của hệ thống.

Lúc này đội kỹ thuật từ phía nhà cung cấp máy chủ thông báo buộc phải ngắt kết nối máy chủ VN-Zoom . Lượt request rất lớn chiếm toàn bộ băng thông ,có thể đánh sập các dải IP khác.

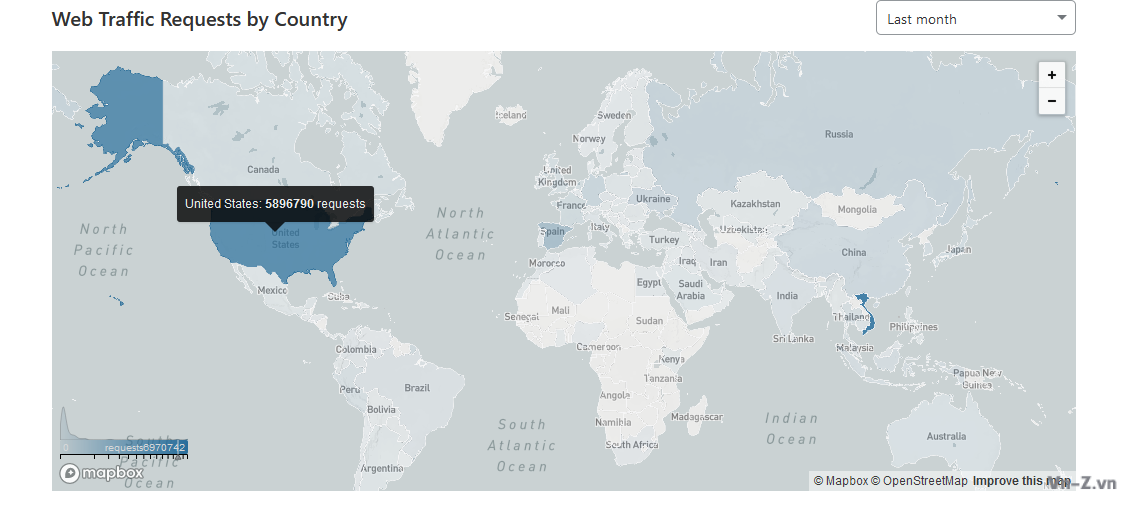

Hàng chục triệu request từ mạng lưới botnet liên tục tấn công dồn dập, buộc đội kỹ thuật phải chặn hoàn toàn hai chiều hướng quốc tế.

Server lập tức bị quá tải ngay sau khi mon men mở lại đường quốc tế

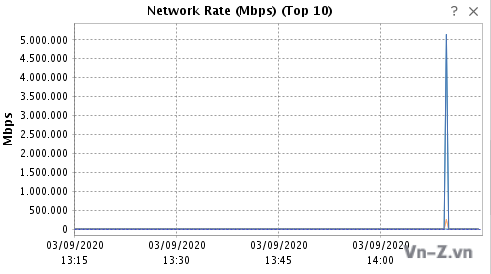

Ngày 03 tháng 09 năm 2020: Đội kỹ thuật Vn-Zoom triển khai tường lửa chống DDoS . Nhưng hacker lần này vẫn tấn công. Bị lộ IP máy chủ, hacker bỏ qua tường lửa và đánh thẳng vào máy chủ gốc. Hệ thống tiếp tục bị tê liệt.

Ngay lúc này mình phải kiểm tra lại toàn bộ các lỗ hổng tìm xem đâu là nơi để hacker khai thác . Mò tất cả từ server đến mã nguồn . Mã nguồn Vn-Zoom mới được mình kiểm tra rất cẩn thận, kiểm duyệt kỹ trước khi triển khai nên không thể có backdoor từ code được. Mình đã có chút kinh nghiệm từ Vn-Zoom.com cũ từng bị cài mã độc ngay vào trong mã nguồn , do vọc vạch các code không chính thức trên mạng. ( Anh em không am hiểu về code cần chú ý khi sài code null hoặc Cr@ck)

Mò mẫm cuối cùng cũng phát hiện ra do trước đây triển khai một số dịch vụ thử nghiệm nên để lộ IP từ các dịch vụ này. Tuy nhiên , do việc thay đổi server lúc này sẽ khiến diễn đàn bị gián đoạn , đội kỹ thuật tạm thời thay đổi phương án. Bổ sung thêm IP mới cho máy chủ . Lúc này máy chủ sẽ chạy 2 IP, một IP sẽ được mở đường quốc tế , IP gốc tiếp tục chặn toàn bộ luồng quốc tế cho hacker đánh.

Trong ngày 03 tháng 09 .2020 Mình bắt đầu trỏ domain qua server phòng thủ chống DDoS. Thời gian đầu mình sử dụng gói phòng thủ cơ bản và mất phí từ nhà cung cấp dịch vụ chống DDoS. Nhưng vẫn liên tục bị kẻ thủ ác đánh full request.

Kẻ thủ ác thường đánh vượt quá nhưng gói phòng thủ cơ bản . Những gói này chỉ lọc từ 1 triệu 2 triệu request/ngày. Kẻ ác lúc này tiềm lực mạnh liên tục tấn công.

Biển pháp giải quyết tình huống tạm thời này vẫn chưa ổn vì Máy chủ gốc vẫn phải chặn quốc tế, điều này khiến một số chức năng của diễn đàn lỗi . ( Các thứ liên quan đến Facebook, Github, Google .v.v, lỗi )

Server vẫn bị botnet hàng ngày

- Đầu tháng 10 , mình quyết định thử nghiệm tại máy chủ mới . Tuy nhiên do di chuyển máy chủ mới lại phát sinh các lỗi không tương thích giữa hệ thống cũ và hệ thống mới.

Sau vài đêm mò mẫm fix lỗi, mình bực quá xóa toàn bộ vài cài mới hoàn toàn từ máy chủ đến mã nguồn.

- Ngày 07/10 /2020 Chuyển hệ thống mới và trỏ toàn bộ hệ thống qua Cloudflare ngay từ ban đầu.

Thời gian đầu mình vẫn phải trực thủ công để phòng thủ , block bằng tay và lọc IP , có những ngày phải thức đến sáng .

Từ ngày Sau khi bật Proxy toàn bộ các dịch vụ chính , ẩn IP gốc của máy chủ, setup pagerules, Firerules , lưu tượng tấn công của kẻ xấu đã giảm đi nhiều.

Kẻ thủ ác vẫn thi thoảng quay lại gây rối, lúc này hệ thống Vn-Zoom cũng ổn định hơn, nếu không chặn được thì tắt máy đi ngủ , cho hacker nó đánh thoải mái.

II. Tại sao Vn-Zoom lại bị DDoS

1. Kẻ tấn công là đơn vị có tổ chức

Phương pháp và tiềm lực tấn công rất có đầu tư. Hacker thuê mạng lưới botnet chuyên nghiệp có thể đánh sập hoàn toàn máy chủ . Dù thực tế máy chủ của Vn-Zoom có thể chịu tải hơn 10.000 lượt connect realtime.

Thời gian Vn-Zoom bị DDoS mạnh nhất trùng hợp với một số trang mạng khác cũng bị tấn công. Phương thức tấn công khá giống nhau, mình không tiện nói ở đây. Các trang mạng này phần lớn đều phải chặn hoàn toàn các hướng tấn công từ quốc tế.

Mục đích của kẻ tấn công cản trở truy cập thông tin nhằm gây khó khăn cho người đọc, thành viên diễn đàn, tiếp cận với các nội dung không có lợi cho "kẻ tấn công".

2. Kẻ tấn công là những thành viên bức xúc với diễn đàn

Mình không nghĩ họ có thể làm, nhưng họ có thể đi thuê, nhưng với tiềm lực nhỏ . kỹ thuật chưa cao, họ có thể chỉ đang test tool.

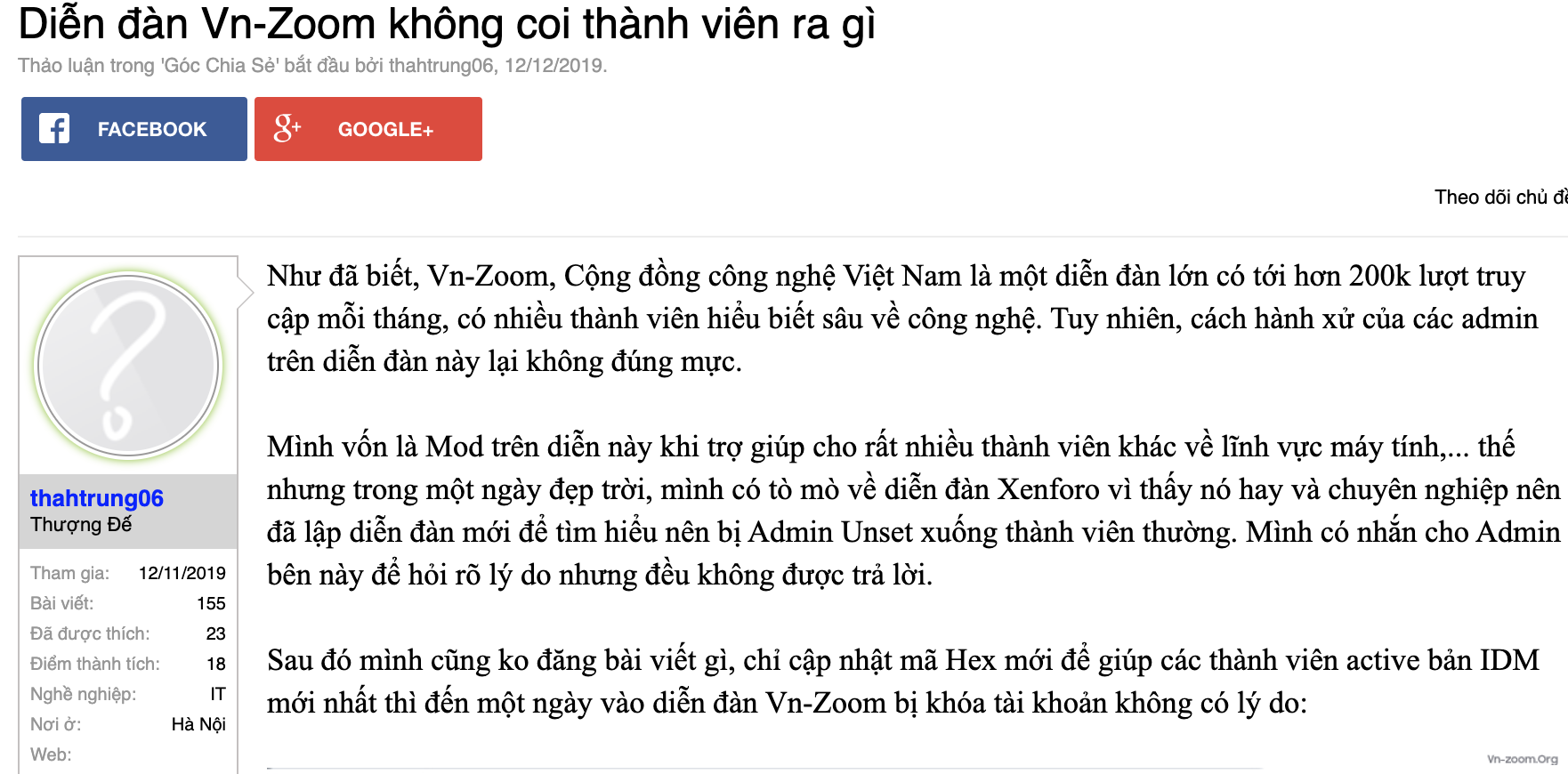

"Diễn đàn Vn-Zoom không coi thành viên ra gì"

Đó là tựa đề mà một bạn Mod trước đây được ban quản trị rất tin tưởng và tín nhiệm, giao và quản lý khu vực HDH, sau một thời gian quản lý cũng thấy rất tốt về đạo đức cũng như trình độ nghiệp vụ với sự năng nổ và cống hiến. BQT rất vui vì điều đó, và luôn động viên bạn phát triển kỹ năng hơn để...

III. Các biện pháp xử lý và một vài kinh nghiệm nhỏ.

1. Biện pháp xử lý

- Về pháp luật: Vn-Zoom hoạt động theo giấy phép mạng xã hội của BTTT mình có thể tiếp tục truy cứu các đối tượng này ra cơ quan pháp luật khi phát hiện chúng có mặt tại Việt Nam

- Phần lớn các kẻ tấn công DDoS thường thuê qua dịch vụ tấn công tại chợ đen nên việc truy tìm hung thủ thật sự rất khó khăn , nhưng không phải là không tìm ra được. Những cái này liên quan đến trình độ nghiệp vụ của người quản trị cũng như đơn vị an ninh mạng.

2. Kinh nghiệm nhỏ.

- Luôn ẩn IP gốc của máy chủ qua hệ thống CDN hoặc Proxy chuyên nghiệp ngay từ khi triển khai hệ thống.

- Có thể dùng dịch vụ tường lửa miễn phí của Cloudflare để phòng thủ với những cuộc tấn công nhỏ, hoặc lớn , nhưng thường là phải chặn toàn bộ IP từ quốc tế.

Qua đây thay mặt BQT Vn-Zoom cám ơn tất cả anh chị em thành viên đã luôn đồng hành cùng diễn đàn. Các bạn là động lực để chúng tôi tiếp tục xây dựng Vn-Zoom thành diễn đàn công nghệ lớn mạnh, có ích.

Rất xin lỗi thời gian qua vì không kịp ngăn chặn DDoS khiến các bạn không truy cập hoặc gặp khó khăn trong quá trình sinh hoạt tại Vn-Zoom

Một vài chia sẻ nho nhỏ. Nếu kẻ xấu tiếp tục tấn công mình sẽ tắt máy chủ trước khi nó ddos.

Update:

Kẻ thủ ác vẫn tiếp tục DDoS , nhưng phải đánh sập Firewall trước.

Hướng dẫn - Tấn công Dos và DDoS là gì ? (Denial of Service Attack )

Hi anh em ! Gần đây các vụ tấn công mạng luôn là chủ đề nóng của toàn thế giới. Nếu bạn là một kỹ sư tin học hay chỉ là một người đam mê công nghệ thông tin, chắc hẳn không xa lạ gì cái cụm từ tấn công Dos (viết tắt của Denial of Service ) hoặc đơn giản nhất là Dos (Tấn công từ chối dịch vụ)...

Thân !

Administrator Đinh Quang Vinh