Hertzbleed ảnh hưởng tới toàn bộ vi xử lý Intel và AMD, hacker có thể đánh cắp mã khóa từ xa

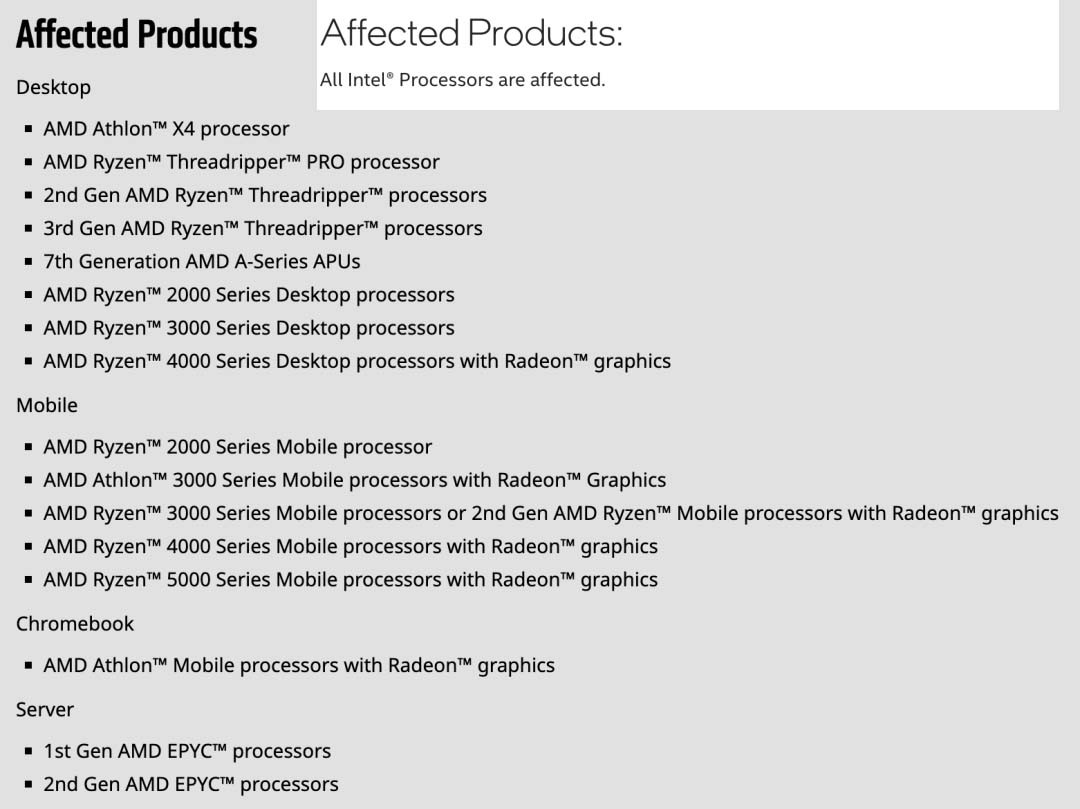

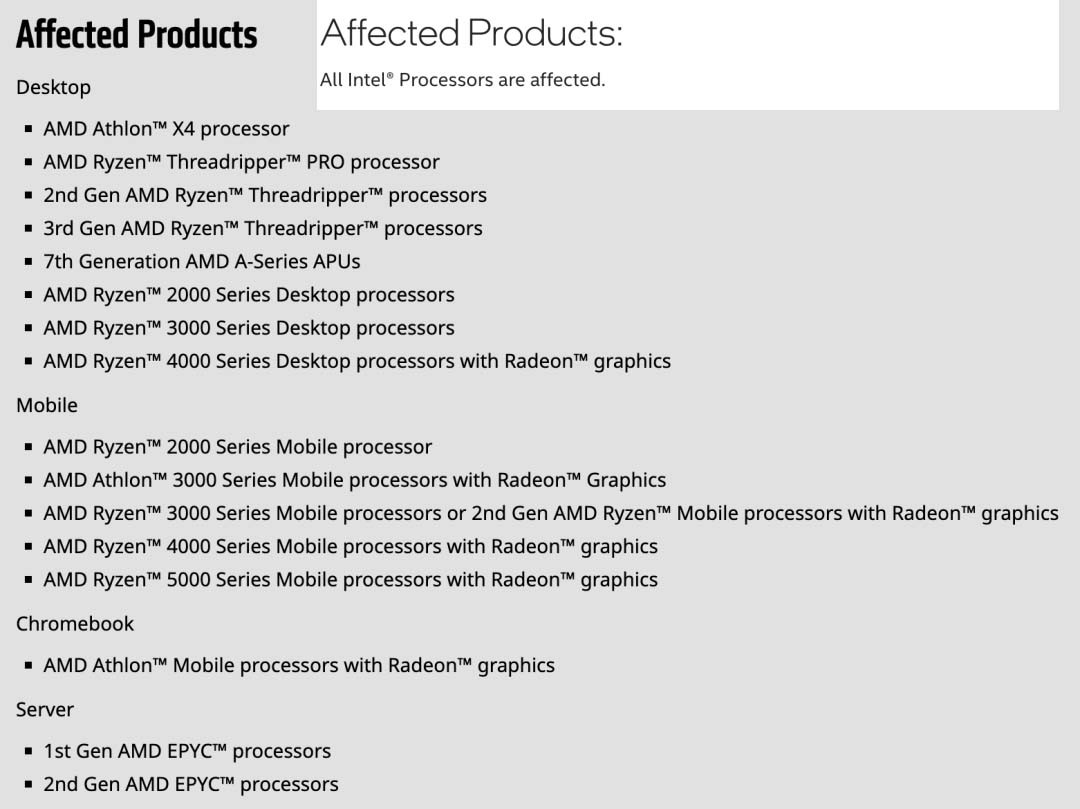

Vn-Z.vn Ngày 15 tháng 06 năm 2022, Một nghiên cứu bảo mật mới cho thấy lỗ hổng có tên Hertzbleed , nếu bị hacker khai thác họ thể đánh cắp các khóa mã hóa trực tiếp của các máy chủ từ xa. Cả CPU Intel và AMD đều tồn tại lỗ hổng này. Trong đó gần như toàn bộ vi xử lý của Intel đều bị ảnh hưởng và rất nhiều vi xử lý của AMD cũng bị nhiễm. Lỗ hổng này được xác định là rất nguy hiểm với nền tảng x86.

Phạm vi ảnh hưởng

Nghiên cứu đến từ các tổ chức như Đại học Texas tại Austin và Đại học Illinois tại Urbana-Champaign, và các tài liệu liên quan đang nhận được nhiều ý kiến trên cồng động mạng ngay sau khi chúng được xuất bản.

Dưới đây là phân tích của các chuyên gia

Hertzbleed là gì ?

Hertzbleed là họ mới của các cuộc tấn công kênh bên: các kênh phía tần số. Trong trường hợp xấu, các cuộc tấn công kênh bên này có thể cho phép hacker trích xuất các khóa mật mã từ các máy chủ từ xa mà trước đây được cho là an toàn.

Các cuộc tấn công vào DVFS

Trong mật mã, phân tích sức mạnh CPU là một phương pháp tấn công kênh bên là phương án rất khả thi được thiết lập. Ví dụ, bằng cách đo công suất mà chip tiêu thụ trong khi xử lý dữ liệu, hacker có thể trích xuất dữ liệu đã được mã hóa.

May mắn là phân tích sức mạnh vi xử lý không thể được thực hiện từ xa dẫn đến các phương tiện tấn công bị hạn chế. Nhưng với lỗ hổng Hertzbleed, các nhà nghiên cứu đã phát hiện ra sử dụng tính năng Dynamic Voltage and Frequency Scaling (DVFS) tạm gọi là Định tỷ lệ tần số điện áp động (DVFS) đây là công nghệ mà các vi xử lý được trang bị. Một cuộc tấn công kênh bên phân tích sức mạnh có thể được biến thành một cuộc tấn công tầm xa! DVFS là một chức năng quan trọng mà các nhà sản xuất lớn hiện đang sử dụng để giảm tiêu thụ điện năng của CPU.

Ttrong các bài thí nghiệm của các nhà nghiên cứu, họ đã phát hiện ra trong một số trường hợp, tỷ lệ tần số động của bộ xử lý x86 phụ thuộc vào dữ liệu đang được xử lý, với độ chi tiết là mili giây. Điều đó có nghĩa là, sự thay đổi tần số CPU do DVFS gây ra có thể liên quan trực tiếp đến mức tiêu thụ điện năng xử lý dữ liệu.

Vì sự khác biệt về tần số CPU có thể được chuyển đổi thành sự khác biệt về thời gian xảy ra thực tế, bằng cách theo dõi thời gian phản hồi của máy chủ, kẻ tấn công có thể theo dõi sự thay đổi này từ xa.

Các chuyên gia đã tiến hành thử nghiệm Hertzbleed trên các máy chủ chạy thuật toán mã hóa SIKE. Kết quả cho thấy các phiên bản chưa được tối ưu hóa của cuộc tấn công, đã trích xuất hoàn toàn tất cả các khóa trong thư viện mã hóa của Cloudflare là CIRCL trong 36 giờ và PQCrypto-SIDH của Microsoft trong 89 giờ.

Cả Intel & AMD đều không phát hành bản vá

Các nhà nghiên cứu đã thông báo lỗ hổng này cho cho Intel, Cloudflare và Microsoft vào quý 3 năm 2021. Trong Q 1của năm 2022, họ cũng thông báo tới AMD. Cả AMD (CVE-2022-23823) và Intel (CVE-2022-24436) đều đã đưa ra hướng dẫn riêng về hertzbleed, tuy nhiên, Intel và AMD đều không có kế hoạch phát hành bản vá lỗi này.

Theo Jerry Bryant, giám đốc cấp cao về truyền thông an toàn và ứng phó sự cố tại Intel, cho biết: “Mặc dù đây là vấn đề thú vị dưới góc độ nghiên cứu, nhưng chúng tôi không nghĩ rằng cuộc tấn công này là khả thi bên ngoài môi trường phòng thí nghiệm. Intel đánh giá lỗ hổng bảo mật chỉ ở mức nghiêm trọng vừa phải.

Nhưng Intel cũng cho biết rằng họ sẽ công bố hướng dẫn để giải quyết lỗ hổng tiềm ẩn này. Còn Microsoft và Cloudflare đều đã thực hiện cập nhật mã hóa .

Các chuyên gia nghiên cứu ước tính rằng những bản cập nhật này làm tăng hiệu suất giải mã của CIRCL và PQCrypto-SIDH lần lượt là 5% và 11%. Việc vô hiệu hóa các tính năng tăng tần số, tức là "Turbo Boost" của Intel, "Turbo Core" của AMD, v.v., có thể giảm bớt các vấn đề do Hertzbleed gây ra, nhưng nó sẽ có tác động xấu đến hiệu suất hệ thống.

Hiện tại dù Intel không phát hành bản vá lỗi nhưng họ đã yêu cầu các chuyên gia nghiên cứu hoãn công bố kết quả nghiên cứu Hertzbleed.

Vn-Z.vn team tổng hợp tham khảo hertzbleed.com

Phạm vi ảnh hưởng

Nghiên cứu đến từ các tổ chức như Đại học Texas tại Austin và Đại học Illinois tại Urbana-Champaign, và các tài liệu liên quan đang nhận được nhiều ý kiến trên cồng động mạng ngay sau khi chúng được xuất bản.

Dưới đây là phân tích của các chuyên gia

Hertzbleed là gì ?

Hertzbleed là họ mới của các cuộc tấn công kênh bên: các kênh phía tần số. Trong trường hợp xấu, các cuộc tấn công kênh bên này có thể cho phép hacker trích xuất các khóa mật mã từ các máy chủ từ xa mà trước đây được cho là an toàn.

Các cuộc tấn công vào DVFS

Trong mật mã, phân tích sức mạnh CPU là một phương pháp tấn công kênh bên là phương án rất khả thi được thiết lập. Ví dụ, bằng cách đo công suất mà chip tiêu thụ trong khi xử lý dữ liệu, hacker có thể trích xuất dữ liệu đã được mã hóa.

May mắn là phân tích sức mạnh vi xử lý không thể được thực hiện từ xa dẫn đến các phương tiện tấn công bị hạn chế. Nhưng với lỗ hổng Hertzbleed, các nhà nghiên cứu đã phát hiện ra sử dụng tính năng Dynamic Voltage and Frequency Scaling (DVFS) tạm gọi là Định tỷ lệ tần số điện áp động (DVFS) đây là công nghệ mà các vi xử lý được trang bị. Một cuộc tấn công kênh bên phân tích sức mạnh có thể được biến thành một cuộc tấn công tầm xa! DVFS là một chức năng quan trọng mà các nhà sản xuất lớn hiện đang sử dụng để giảm tiêu thụ điện năng của CPU.

Ttrong các bài thí nghiệm của các nhà nghiên cứu, họ đã phát hiện ra trong một số trường hợp, tỷ lệ tần số động của bộ xử lý x86 phụ thuộc vào dữ liệu đang được xử lý, với độ chi tiết là mili giây. Điều đó có nghĩa là, sự thay đổi tần số CPU do DVFS gây ra có thể liên quan trực tiếp đến mức tiêu thụ điện năng xử lý dữ liệu.

Vì sự khác biệt về tần số CPU có thể được chuyển đổi thành sự khác biệt về thời gian xảy ra thực tế, bằng cách theo dõi thời gian phản hồi của máy chủ, kẻ tấn công có thể theo dõi sự thay đổi này từ xa.

Các chuyên gia đã tiến hành thử nghiệm Hertzbleed trên các máy chủ chạy thuật toán mã hóa SIKE. Kết quả cho thấy các phiên bản chưa được tối ưu hóa của cuộc tấn công, đã trích xuất hoàn toàn tất cả các khóa trong thư viện mã hóa của Cloudflare là CIRCL trong 36 giờ và PQCrypto-SIDH của Microsoft trong 89 giờ.

Cả Intel & AMD đều không phát hành bản vá

Các nhà nghiên cứu đã thông báo lỗ hổng này cho cho Intel, Cloudflare và Microsoft vào quý 3 năm 2021. Trong Q 1của năm 2022, họ cũng thông báo tới AMD. Cả AMD (CVE-2022-23823) và Intel (CVE-2022-24436) đều đã đưa ra hướng dẫn riêng về hertzbleed, tuy nhiên, Intel và AMD đều không có kế hoạch phát hành bản vá lỗi này.

Theo Jerry Bryant, giám đốc cấp cao về truyền thông an toàn và ứng phó sự cố tại Intel, cho biết: “Mặc dù đây là vấn đề thú vị dưới góc độ nghiên cứu, nhưng chúng tôi không nghĩ rằng cuộc tấn công này là khả thi bên ngoài môi trường phòng thí nghiệm. Intel đánh giá lỗ hổng bảo mật chỉ ở mức nghiêm trọng vừa phải.

Nhưng Intel cũng cho biết rằng họ sẽ công bố hướng dẫn để giải quyết lỗ hổng tiềm ẩn này. Còn Microsoft và Cloudflare đều đã thực hiện cập nhật mã hóa .

Các chuyên gia nghiên cứu ước tính rằng những bản cập nhật này làm tăng hiệu suất giải mã của CIRCL và PQCrypto-SIDH lần lượt là 5% và 11%. Việc vô hiệu hóa các tính năng tăng tần số, tức là "Turbo Boost" của Intel, "Turbo Core" của AMD, v.v., có thể giảm bớt các vấn đề do Hertzbleed gây ra, nhưng nó sẽ có tác động xấu đến hiệu suất hệ thống.

Hiện tại dù Intel không phát hành bản vá lỗi nhưng họ đã yêu cầu các chuyên gia nghiên cứu hoãn công bố kết quả nghiên cứu Hertzbleed.

Vn-Z.vn team tổng hợp tham khảo hertzbleed.com

BÀI MỚI ĐANG THẢO LUẬN