Vn-Z.vn Ngày 22 tháng 03 năm 2024, Gần đây các chuyên gia an ninh mạng đã phát hiện một lỗ hổng bảo mật trên chip Apple Silicon, hacker có thể tận dụng để đánh cắp dữ liệu người dùng. Các chuyên gia cho biết trong khi lỗ hổng có thể được khắc phục giảm nhẹ sự cố nhưng sẽ ảnh hưởng đáng kể đến hiệu suất.

Lỗ hổng này tồn tại trong Data Memory-Dependent Prefetcher (DMP), hacker có thể tận dụng để đánh cắp các khóa mã hóa, từ đó truy cập vào dữ liệu của người dùng.

DMP, hay còn gọi là prefetcher gián tiếp bộ nhớ, nằm trong hệ thống bộ nhớ và có thể dự đoán địa chỉ bộ nhớ nơi dữ liệu mà mã hiện tại đang chạy có khả năng truy cập nhất.

Hacker có thể tận dụng mô hình truy cập hiện tại, dự đoán vị trí của dữ liệu sẽ được truy cập tiếp theo, từ đó ảnh hưởng đến dữ liệu đang được prefetch, truy cập vào dữ liệu nhạy cảm của người dùng. Các nhà nghiên cứu gọi loại tấn công này là "GoFetch".

Các chuyên gia an ninh mạng xác nhận rằng, hacker có thể giả mạo dữ liệu thành một con trỏ, đánh lừa DMP để xem nó như một vị trí địa chỉ và kéo dữ liệu đó vào bộ đệm. Loại tấn công này không giải mã khóa mã hóa ngay lập tức, nhưng có thể thông qua việc thử nghiệm lặp đi lặp lại cuối cùng thu được khóa.

Tấn công GoFetch sử dụng quyền hạn người dùng tương tự như nhiều ứng dụng macOS bên thứ ba khác, không cần quyền truy cập root, điều này làm giảm ngưỡng của việc thực hiện tấn công.

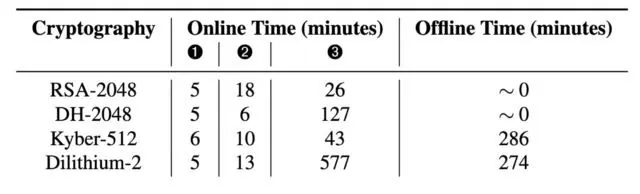

Theo thử nghiệm của các chuyên gia an ninh mạng, ứng dụng thử nghiệm của họ có thể trích xuất khóa RSA 2048 bit trong thời gian dưới một giờ, và chỉ mất hơn hai giờ để trích xuất khóa Diffie-Hellman 2048 bit.

Đây không phải là lần đầu tiên các chuyên gia an ninh mạng phát hiện GoFetch trong Apple DMPs. Lỗ hổng DMPs được phát hiện lần đầu vào năm 2022 trong một nghiên cứu phát hiện "pointer-chasing DMP" trước đó chưa biết đến trên cả chip M1 và chip Apple A14 Bionic cho iPhone. Nghiên cứu này, từ nhóm học giả khác nhau, họ đã thực nghiệm cuộc tấn công Augury nhận diện và tận dụng một kênh bộ nhớ bên, rò rỉ con trỏ. Cuối cùng, Augury không thể kết hợp dữ liệu và địa chỉ khi sử dụng các phương thức thời gian không đổi, hạn chế cho thấy DMP không quá nghiêm trọng.

Tuy nhiên “GoFetch cho thấy rằng DMP có tính chất hung hãn hơn nhiều so với những gì trước đây được ghi nhận, lỗ hổng này có thể là một rủi ro bảo mật lớn hơn nhiều,” Các chuyên gia chia sẻ : “Cụ thể, chúng tôi nhận thấy rằng bất kỳ giá trị nào được tải từ bộ nhớ đều có thể là ứng viên để được giải tham chiếu (đúng!). Điều này cho phép chúng tôi tránh được nhiều hạn chế của Augury và thể hiện các cuộc tấn công từ đầu đến cuối trên mã thời gian không đổi thực tế.”

Vấn đề mà Apple phải đối mặt là do lỗ hổng này tồn tại trong phần cốt lõi của chip Apple Silicon nên không thể sửa chữa hoàn toàn trong thời gian ngắn.

Bất kỳ biện pháp giảm thiểu nào được Apple triển khai sẽ làm tăng khối lượng công việc cần thiết để thực hiện thao tác, từ đó ảnh hưởng đến hiệu suất.

Thông tin thêm về GoFetch

Vn-Z.vn team tổng hợp

Lỗ hổng này tồn tại trong Data Memory-Dependent Prefetcher (DMP), hacker có thể tận dụng để đánh cắp các khóa mã hóa, từ đó truy cập vào dữ liệu của người dùng.

Hacker có thể tận dụng mô hình truy cập hiện tại, dự đoán vị trí của dữ liệu sẽ được truy cập tiếp theo, từ đó ảnh hưởng đến dữ liệu đang được prefetch, truy cập vào dữ liệu nhạy cảm của người dùng. Các nhà nghiên cứu gọi loại tấn công này là "GoFetch".

Các chuyên gia an ninh mạng xác nhận rằng, hacker có thể giả mạo dữ liệu thành một con trỏ, đánh lừa DMP để xem nó như một vị trí địa chỉ và kéo dữ liệu đó vào bộ đệm. Loại tấn công này không giải mã khóa mã hóa ngay lập tức, nhưng có thể thông qua việc thử nghiệm lặp đi lặp lại cuối cùng thu được khóa.

Tấn công GoFetch sử dụng quyền hạn người dùng tương tự như nhiều ứng dụng macOS bên thứ ba khác, không cần quyền truy cập root, điều này làm giảm ngưỡng của việc thực hiện tấn công.

Đây không phải là lần đầu tiên các chuyên gia an ninh mạng phát hiện GoFetch trong Apple DMPs. Lỗ hổng DMPs được phát hiện lần đầu vào năm 2022 trong một nghiên cứu phát hiện "pointer-chasing DMP" trước đó chưa biết đến trên cả chip M1 và chip Apple A14 Bionic cho iPhone. Nghiên cứu này, từ nhóm học giả khác nhau, họ đã thực nghiệm cuộc tấn công Augury nhận diện và tận dụng một kênh bộ nhớ bên, rò rỉ con trỏ. Cuối cùng, Augury không thể kết hợp dữ liệu và địa chỉ khi sử dụng các phương thức thời gian không đổi, hạn chế cho thấy DMP không quá nghiêm trọng.

Tuy nhiên “GoFetch cho thấy rằng DMP có tính chất hung hãn hơn nhiều so với những gì trước đây được ghi nhận, lỗ hổng này có thể là một rủi ro bảo mật lớn hơn nhiều,” Các chuyên gia chia sẻ : “Cụ thể, chúng tôi nhận thấy rằng bất kỳ giá trị nào được tải từ bộ nhớ đều có thể là ứng viên để được giải tham chiếu (đúng!). Điều này cho phép chúng tôi tránh được nhiều hạn chế của Augury và thể hiện các cuộc tấn công từ đầu đến cuối trên mã thời gian không đổi thực tế.”

Vấn đề mà Apple phải đối mặt là do lỗ hổng này tồn tại trong phần cốt lõi của chip Apple Silicon nên không thể sửa chữa hoàn toàn trong thời gian ngắn.

Bất kỳ biện pháp giảm thiểu nào được Apple triển khai sẽ làm tăng khối lượng công việc cần thiết để thực hiện thao tác, từ đó ảnh hưởng đến hiệu suất.

Thông tin thêm về GoFetch

Vn-Z.vn team tổng hợp