Trojan Cthulhu Stealer mới nhắm vào Apple macOS đánh cắp mật khẩu người dùng và các thông tin nhạy cảm khác

Vn-z.vn Ngày 24 tháng 08 năm 2024, Mặc dù MacOS nổi tiếng về bảo mật nhưng nhiều loại phần mềm độc hại nhắm vào hệ điều hành này đã xuất hiện trong những năm gần đây, chẳng hạn như Silver Sparrow, KeRanger và Atomic Stealer, cùng nhiều loại khác.

Các chuyên gia nghiên cứu an ninh mạng của Cado Security đã báo cáo một phần mềm độc hại macOS mới có tên Cthulhu Stealer nhắm mục tiêu vào cả hai mẫu MacOS x86_64 và Arm-based.

Nguồn Cado Security

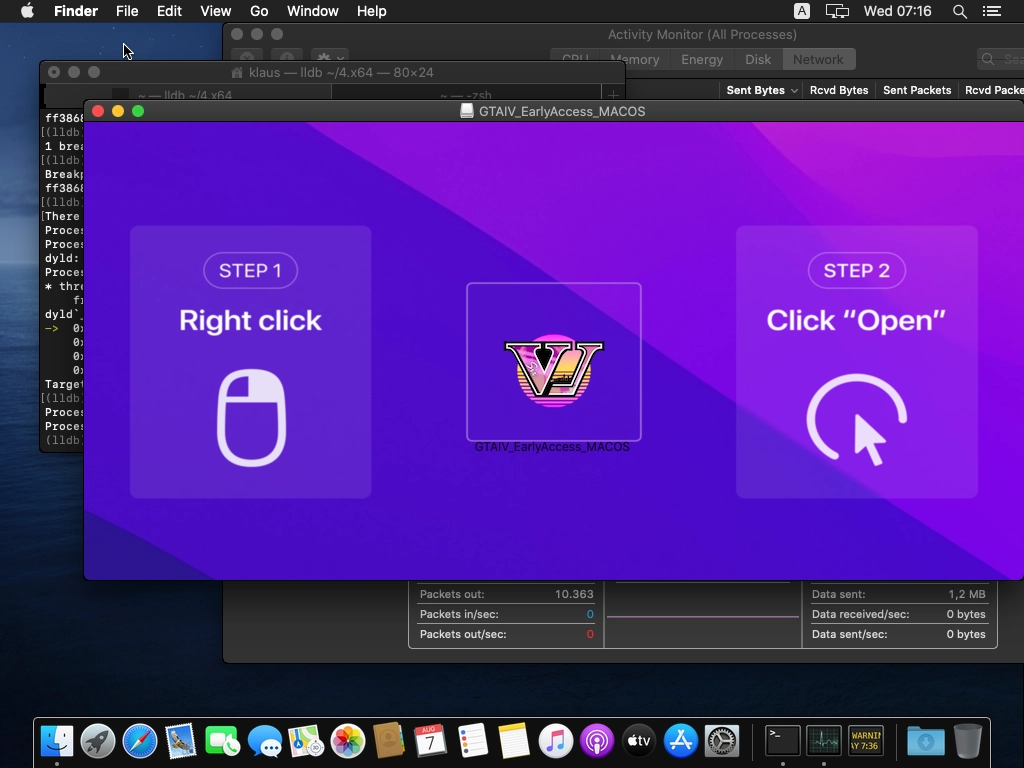

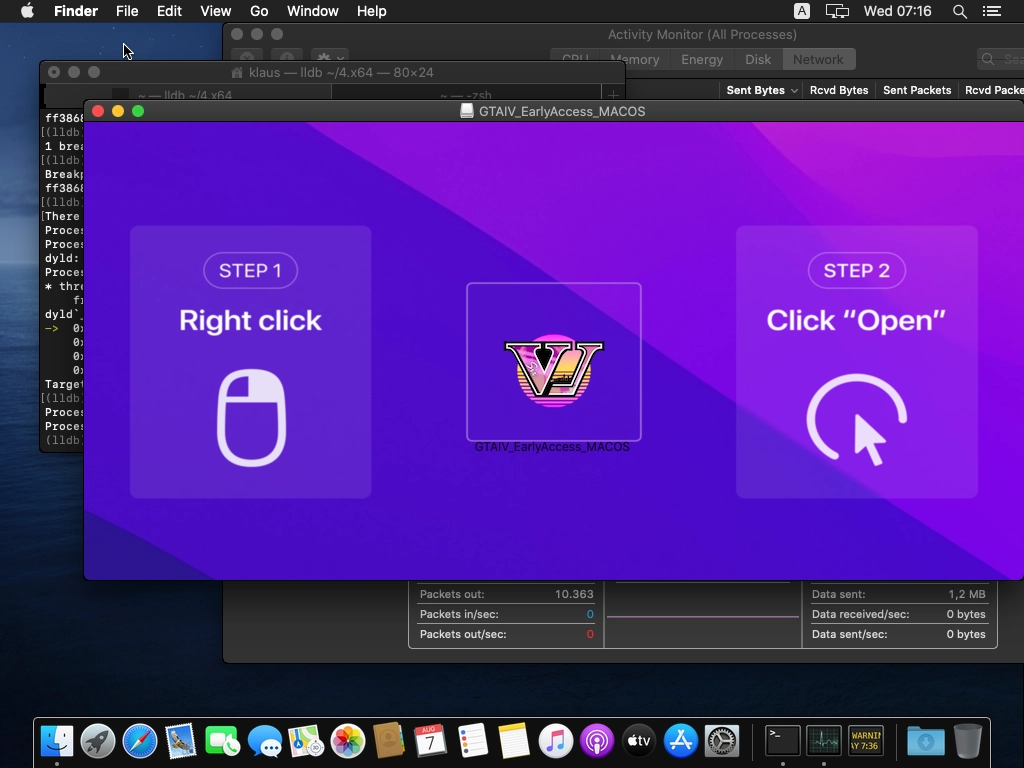

Phần mềm này dựa trên GoLang và tự ngụy trang thành phần mềm hợp pháp, chẳng hạn như công cụ dọn rác "CleanMyMac" hoặc "Grand Theft Auto IV", và một số cũng ngụy trang thành Adobe GenP (công cụ bẻ khóa Adobe).

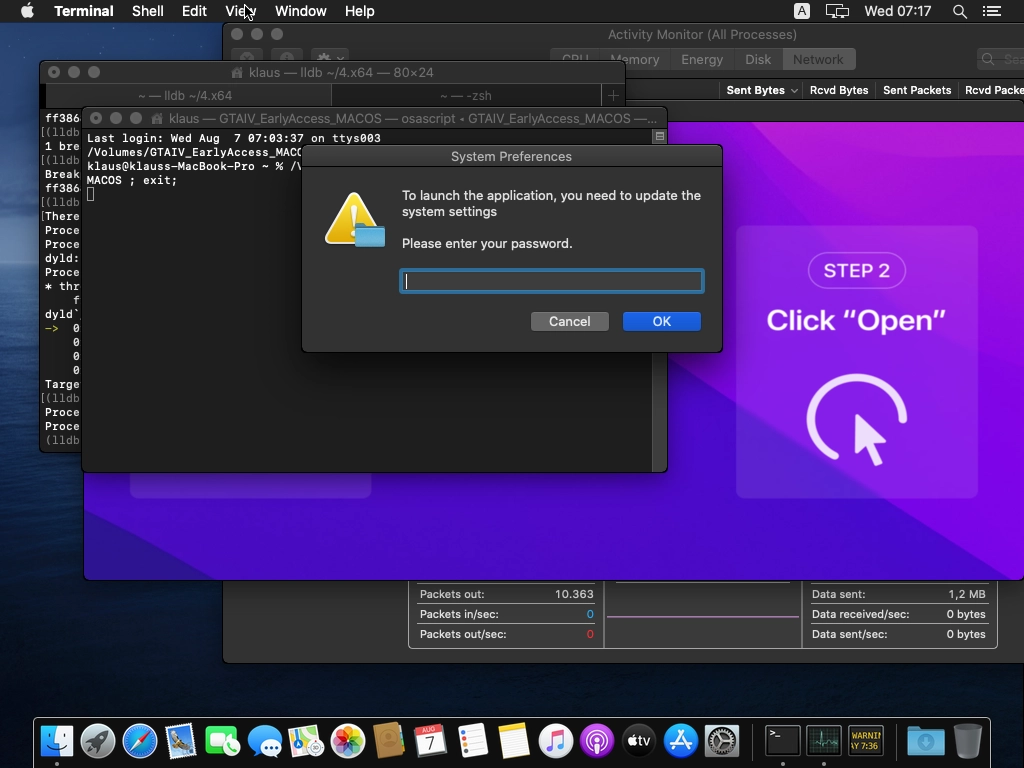

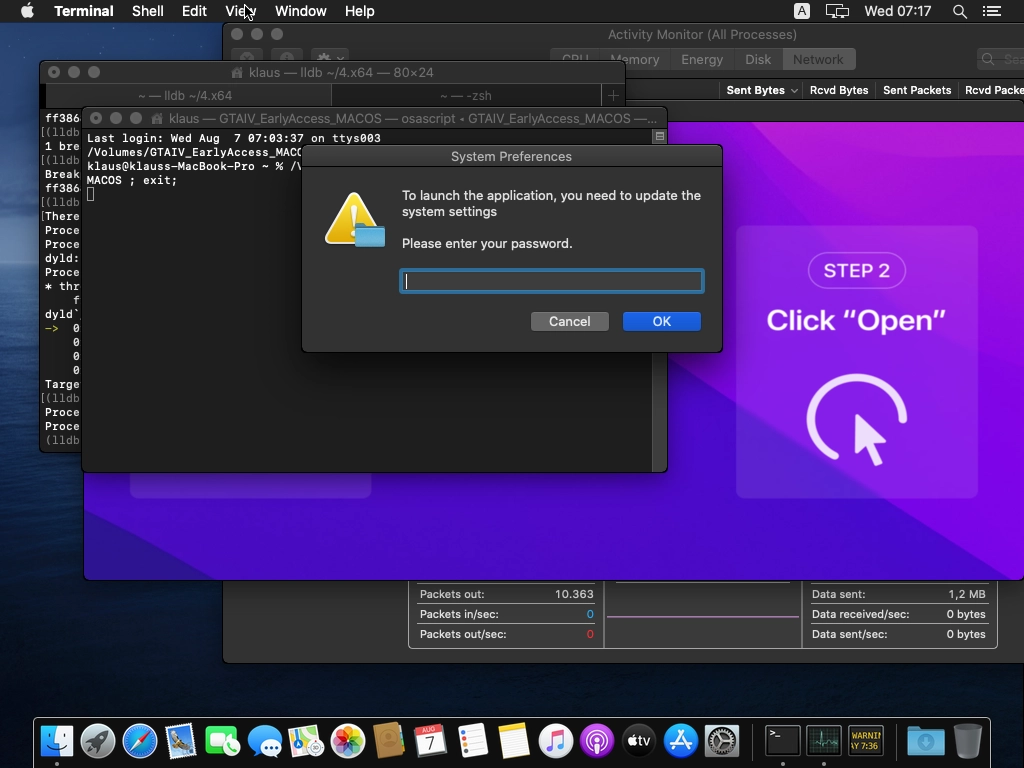

Sau khi người dùng cài đặt dmg, nó sẽ nhắc người dùng mở nó. Khi người dùng mở tệp, nó sẽ nhắc người dùng nhập mật khẩu bằng công cụ dòng lệnh macOS osascript.

Nhắc nhập mật khẩu

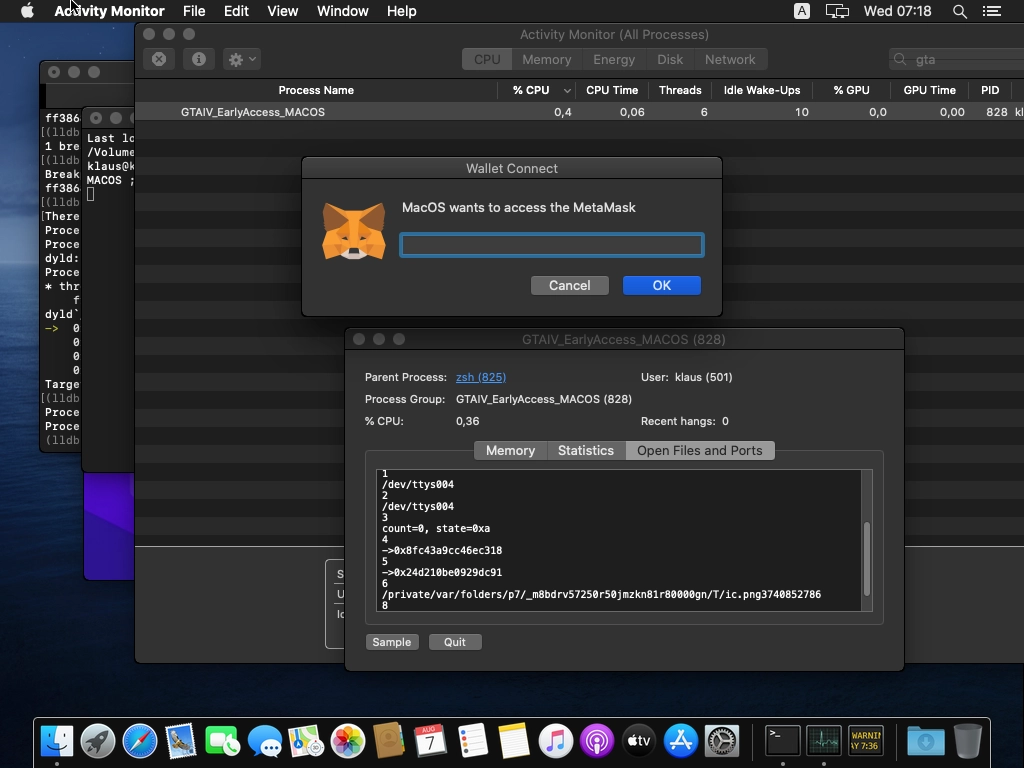

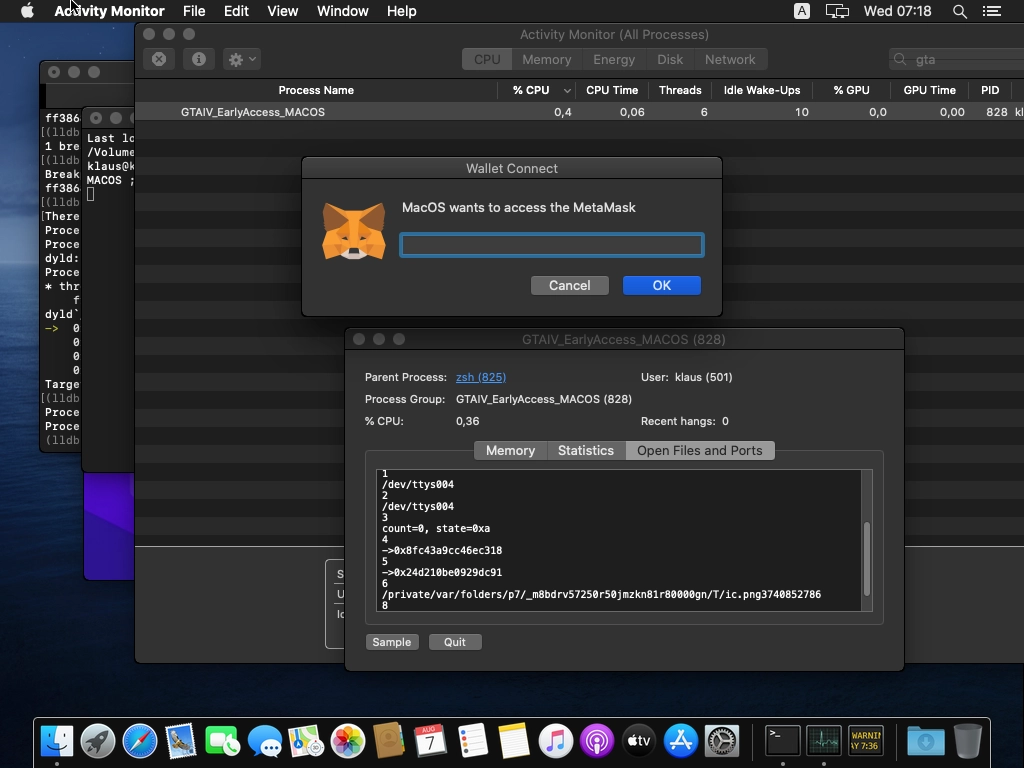

Sau khi người dùng nhập mật khẩu, nó sẽ yêu cầu người dùng nhập mật khẩu MetaMask. Ngoài ra, Cthulhu Stealer sử dụng một công cụ nguồn mở có tên Chainbreaker để thu thập thông tin hệ thống và lấy mật khẩu Chuỗi khóa iCloud.

So với những mật khẩu này, mục đích chính của Cthulhu Stealer là đánh cắp thông tin đăng nhập từ nhiều cửa hàng khác nhau, bao gồm thông tin nhạy cảm như ví tiền điện tử và tài khoản trò chơi.

Nó tạo một thư mục trong "/Users/Shared/NW" và lưu trữ thông tin xác thực của nó trong các tệp văn bản; tệp zip chứa dữ liệu bị đánh cắp được tìm thấy trong: /Users/Shared/NW/[CountryCode] Cthulhu_Mac_OS_[date ]_[time] .zip.

Nhắc mật khẩu MetaMask

Ngoài ra, mã độc sẽ gửi thông báo đến C2 để cảnh báo về nhật ký mới. Phần mềm độc hại tìm kiếm hệ thống của nạn nhân, thu thập thông tin như địa chỉ IP (chi tiết lấy từ ipinfo.io), thông tin hệ thống (bao gồm tên hệ thống, phiên bản hệ điều hành, thông tin phần cứng và phần mềm), v.v.

Các thông tin hiện được Cthulhu Stealer thu thập bao gồm:

Đứng trước các thông tin về các phần mềm độc hại tấn công, một thông báo của Apple về thay đổi trong cách macOS xử lý các phần mềm chưa được ký hoặc chưa được chứng thực. Cụ thể, Apple thông báo rằng:

Các chuyên gia nghiên cứu an ninh mạng của Cado Security đã báo cáo một phần mềm độc hại macOS mới có tên Cthulhu Stealer nhắm mục tiêu vào cả hai mẫu MacOS x86_64 và Arm-based.

Nguồn Cado Security

Phần mềm này dựa trên GoLang và tự ngụy trang thành phần mềm hợp pháp, chẳng hạn như công cụ dọn rác "CleanMyMac" hoặc "Grand Theft Auto IV", và một số cũng ngụy trang thành Adobe GenP (công cụ bẻ khóa Adobe).

Sau khi người dùng cài đặt dmg, nó sẽ nhắc người dùng mở nó. Khi người dùng mở tệp, nó sẽ nhắc người dùng nhập mật khẩu bằng công cụ dòng lệnh macOS osascript.

Nhắc nhập mật khẩu

Sau khi người dùng nhập mật khẩu, nó sẽ yêu cầu người dùng nhập mật khẩu MetaMask. Ngoài ra, Cthulhu Stealer sử dụng một công cụ nguồn mở có tên Chainbreaker để thu thập thông tin hệ thống và lấy mật khẩu Chuỗi khóa iCloud.

So với những mật khẩu này, mục đích chính của Cthulhu Stealer là đánh cắp thông tin đăng nhập từ nhiều cửa hàng khác nhau, bao gồm thông tin nhạy cảm như ví tiền điện tử và tài khoản trò chơi.

Nó tạo một thư mục trong "/Users/Shared/NW" và lưu trữ thông tin xác thực của nó trong các tệp văn bản; tệp zip chứa dữ liệu bị đánh cắp được tìm thấy trong: /Users/Shared/NW/[CountryCode] Cthulhu_Mac_OS_[date ]_[time] .zip.

Nhắc mật khẩu MetaMask

Ngoài ra, mã độc sẽ gửi thông báo đến C2 để cảnh báo về nhật ký mới. Phần mềm độc hại tìm kiếm hệ thống của nạn nhân, thu thập thông tin như địa chỉ IP (chi tiết lấy từ ipinfo.io), thông tin hệ thống (bao gồm tên hệ thống, phiên bản hệ điều hành, thông tin phần cứng và phần mềm), v.v.

Các thông tin hiện được Cthulhu Stealer thu thập bao gồm:

- Cookie trình duyệt

- Ví Coinbase

- Ví tiện ích mở rộng của Chrome

- Thông tin tài khoản Telegram Tdata

- Thông tin người dùng "Minecraft"

- Ví wasabi

- Ví MetaMask

- Mật khẩu Keychain

- Mật khẩu SafeStorage

- Trò chơi Battle.net, bộ nhớ đệm và dữ liệu nhật ký

- Cookie Firefox

- Ví Daedalus

- Ví Electrum

- Ví Atomic

- Ví Binance

- Ví Harmony

- Ví Electrum

- Ví Enjin

- Ví Hoo

- Ví Dapper

- Ví Coinomi

- Ví Trust

- Ví Blockchain

- Ví XDeFI

Đứng trước các thông tin về các phần mềm độc hại tấn công, một thông báo của Apple về thay đổi trong cách macOS xử lý các phần mềm chưa được ký hoặc chưa được chứng thực. Cụ thể, Apple thông báo rằng:

- Vào đầu tháng 08 năm 2024, Apple đã tuyên bố sẽ cung cấp một bản cập nhật cho macOS. Khi người dùng cố gắng mở phần mềm chưa được ký hoặc chưa được chứng thực, hệ thống sẽ chặn việc mở phần mềm đó.

- Trong phiên bản macOS Sequoia, người dùng sẽ không thể nhấn giữ phím Control để vượt qua tính năng bảo mật Gatekeeper khi cố gắng mở phần mềm chưa được ký đúng cách hoặc chưa được chứng thực.

- Thay vào đó, họ sẽ cần truy cập vào Cài đặt hệ thống > Quyền riêng tư và bảo mật để kiểm tra thông tin bảo mật của phần mềm trước khi cho phép nó chạy.

BÀI MỚI ĐANG THẢO LUẬN