Vn-Z.vn ngày 13 tháng 05 năm 2023, BlackLotus UEFI là một lỗ hổng bảo mật liên quan đến hệ thống boot của một số máy tính sử dụng hệ thống UEFI và Windows. Bộ công cụ khởi động (UEFI) lén lút có tên BlackLotus được xem là phần mềm độc hại đầu tiên công khai vượt qua các biện pháp phòng thủ Khởi động an toàn. Lỗ hổng này khiến có thể giúp hacker chạy phần mềm độc hại ngay cả trên các hệ thống Windows 11 được cập nhật đầy đủ với UEFI Secure Boot.

Lỗ hổng này được Microsoft rất coi trọng, không chỉ lỗ hổng có nguy cơ cao được phát hiện gần đây với số theo dõi CVE-2023-24932 , Microsoft đã phát hành bản cập nhật KB5025885 để khắc phục lỗ hổng đó. Thì hôm nay Microsoft tiếp tục phát hành lại hướng dẫn cho bản cập nhật KB5027455 nhằm khắc phục thêm lỗ hổng dễ bị khai thác này.

Microsoft xác nhận tồn tại lỗ hổng bảo mật trong Windows Boot Manager có thể cho phép hacker tấn công bỏ qua Secure Boot . Microsoft đã phát hành bản cập nhật bảo mật đã khắc phục sự cố trong trình quản lý khởi động. Tuy nhiên, sau khi cài đặt bản vá, lỗ hổng vẫn tồn tại cho phép kẻ tấn công có quyền quản trị hoặc quyền truy cập vật lý vào thiết bị để khôi phục trình quản lý khởi động về phiên bản không có bản vá bảo mật.

Phần mềm độc hại BlackLotus đang sử dụng lỗ hổng khôi phục này để vượt qua Khởi động an toàn được mô tả bởi CVE-2023-24932. Để khắc phục sự cố này, Microsoft sẽ thu hồi trình quản lý khởi động có lỗ hổng. Đối với các hoạt động cụ thể, bạn có thể truy cập bài đăng trên blog hỗ trợ chính thức của Microsoft.

Được biết nhóm chuyên gia bảo mật ESET đã phát hiện ra BlackLotus vào tháng 3 năm 2023, đây được coi là phần mềm độc hại UEFI bootkit đầu tiên có thể vượt qua Secure Boot trên các hệ thống Win11.

Microsoft đã phát hành bản cập nhật KB5025885 cho Win10, Win11 và Windows Server tập trung vào việc khắc phục lỗ hổng có số theo dõi CVE-2023-24932.

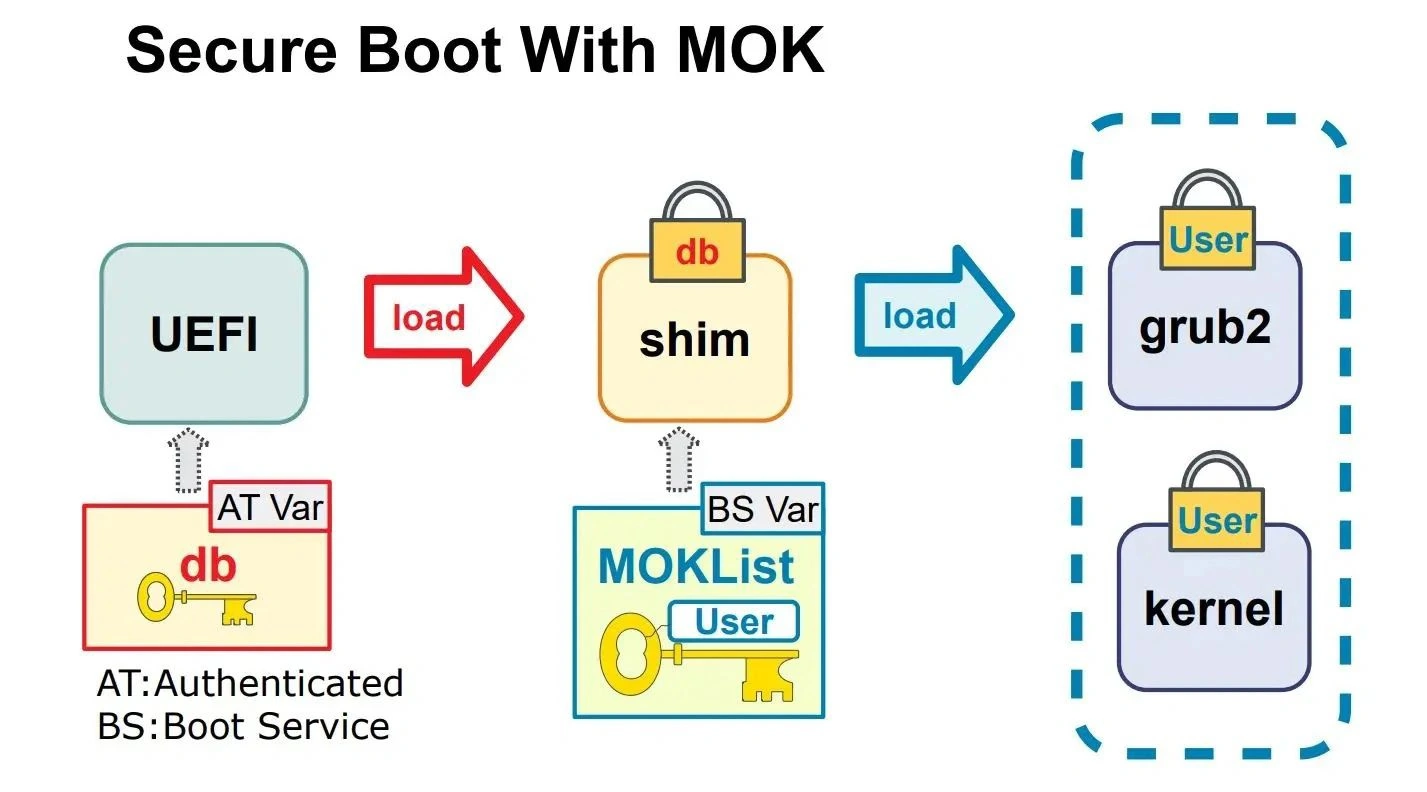

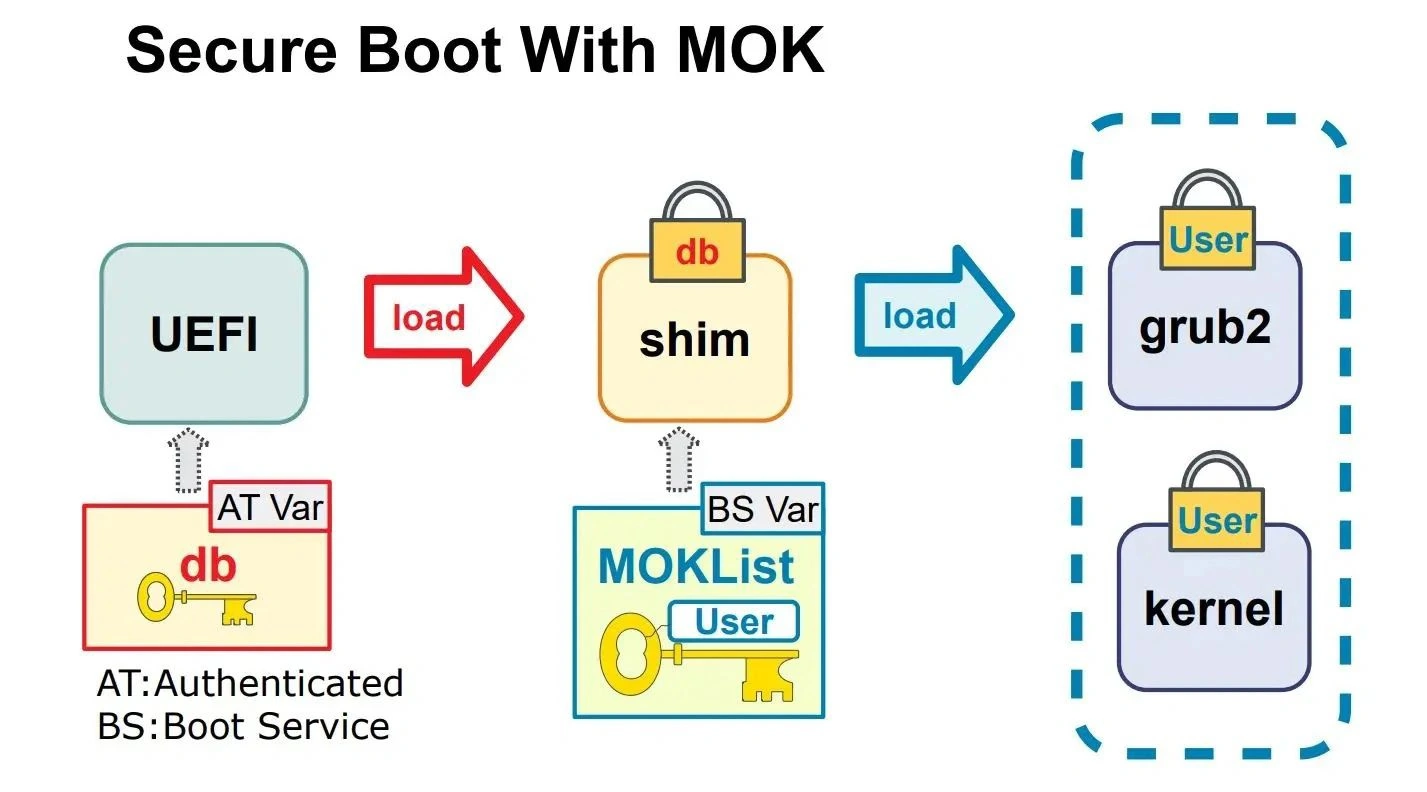

Bootkit là một chương trình độc hại được thiết kế để tải sớm theo trình tự của thiết bị nhằm kiểm soát quá trình khởi động hệ điều hành. Đề xuất khởi động an toàn Microsoft tạo một đường dẫn an toàn và đáng tin cậy từ UEFI thông qua trình tự khởi động đáng tin cậy của nhân Windows.

Secure Boot giúp ngăn chặn phần mềm độc hại bootkit trong trình tự khởi động. Việc tắt Secure Boot khiến thiết bị có nguy cơ bị nhiễm phần mềm độc hại bootkit.

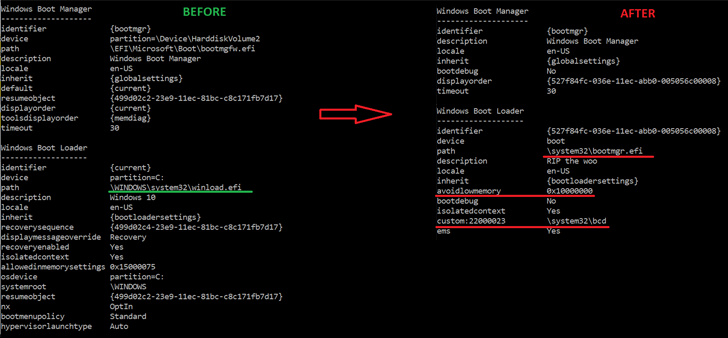

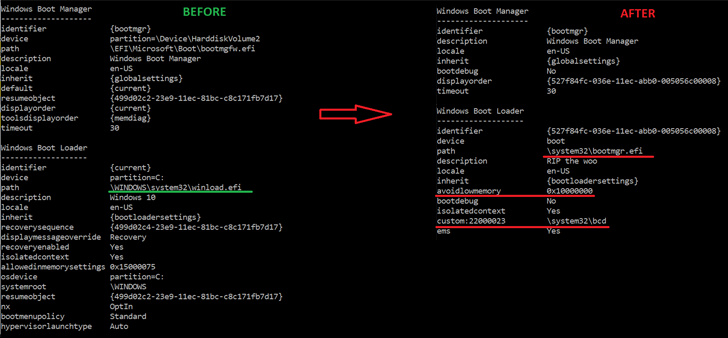

Quá trình sửa lỗi bỏ qua Securyboot được mô tả trong CVE-2023-24932 yêu cầu thu hồi trình quản lý khởi động. Điều này có thể gây ra sự cố với cấu hình khởi động trên một số thiết bị.

Bản cập nhật bảo mật ngày 9 tháng 5 năm 2023 của Microsoft cung cấp các tùy chọn cấu hình để kích hoạt tính năng bảo vệ bỏ qua Secure Boot theo cách thủ công, nhưng không tự động kích hoạt chúng.

Trước khi bật các biện pháp bảo vệ này, người dùng cần xác minh rằng thiết bị và tất cả phương tiện có thể khởi động đã được cập nhật và sẵn sàng cho thay đổi tăng cường bảo mật này. Khách hàng sử dụng các giải pháp dựa trên đám mây của Microsoft nên làm theo hướng dẫn trong Cập nhật phương tiện có thể khởi động / Đám mây Azure.

Microsoft xác nhận tồn tại lỗ hổng bảo mật trong Windows Boot Manager có thể cho phép hacker tấn công bỏ qua Secure Boot . Microsoft đã phát hành bản cập nhật bảo mật đã khắc phục sự cố trong trình quản lý khởi động. Tuy nhiên, sau khi cài đặt bản vá, lỗ hổng vẫn tồn tại cho phép kẻ tấn công có quyền quản trị hoặc quyền truy cập vật lý vào thiết bị để khôi phục trình quản lý khởi động về phiên bản không có bản vá bảo mật.

Phần mềm độc hại BlackLotus đang sử dụng lỗ hổng khôi phục này để vượt qua Khởi động an toàn được mô tả bởi CVE-2023-24932. Để khắc phục sự cố này, Microsoft sẽ thu hồi trình quản lý khởi động có lỗ hổng. Đối với các hoạt động cụ thể, bạn có thể truy cập bài đăng trên blog hỗ trợ chính thức của Microsoft.

Được biết nhóm chuyên gia bảo mật ESET đã phát hiện ra BlackLotus vào tháng 3 năm 2023, đây được coi là phần mềm độc hại UEFI bootkit đầu tiên có thể vượt qua Secure Boot trên các hệ thống Win11.

Microsoft đã phát hành bản cập nhật KB5025885 cho Win10, Win11 và Windows Server tập trung vào việc khắc phục lỗ hổng có số theo dõi CVE-2023-24932.

Bootkit là một chương trình độc hại được thiết kế để tải sớm theo trình tự của thiết bị nhằm kiểm soát quá trình khởi động hệ điều hành. Đề xuất khởi động an toàn Microsoft tạo một đường dẫn an toàn và đáng tin cậy từ UEFI thông qua trình tự khởi động đáng tin cậy của nhân Windows.

Secure Boot giúp ngăn chặn phần mềm độc hại bootkit trong trình tự khởi động. Việc tắt Secure Boot khiến thiết bị có nguy cơ bị nhiễm phần mềm độc hại bootkit.

Quá trình sửa lỗi bỏ qua Securyboot được mô tả trong CVE-2023-24932 yêu cầu thu hồi trình quản lý khởi động. Điều này có thể gây ra sự cố với cấu hình khởi động trên một số thiết bị.

Bản cập nhật bảo mật ngày 9 tháng 5 năm 2023 của Microsoft cung cấp các tùy chọn cấu hình để kích hoạt tính năng bảo vệ bỏ qua Secure Boot theo cách thủ công, nhưng không tự động kích hoạt chúng.

Trước khi bật các biện pháp bảo vệ này, người dùng cần xác minh rằng thiết bị và tất cả phương tiện có thể khởi động đã được cập nhật và sẵn sàng cho thay đổi tăng cường bảo mật này. Khách hàng sử dụng các giải pháp dựa trên đám mây của Microsoft nên làm theo hướng dẫn trong Cập nhật phương tiện có thể khởi động / Đám mây Azure.

BÀI MỚI ĐANG THẢO LUẬN