Microsoft cảnh báo nhiều dịch vụ lưu trữ đám mây như OneDrive, Dropbox, SharePoint bị chiếm đoạt qua các email lừa đảo.

Vn-Z.vn Ngày 10 tháng 10 năm 2024, Microsoft vừa đưa ra cảnh báo rằng các dịch vụ lưu trữ đám mây hợp pháp như SharePoint, OneDrive và Dropbox, vốn được sử dụng rộng rãi để lưu trữ, chia sẻ và cộng tác xử lý tệp, hiện đang bị lạm dụng trong những chiến dịch lừa đảo qua mạng. Những kẻ tấn công lợi dụng các cài đặt quyền riêng tư khác nhau trên các dịch vụ lưu trữ đám mây này để qua mặt các giải pháp bảo mật, đánh cắp thông tin đăng nhập và triển khai phần mềm độc hại.

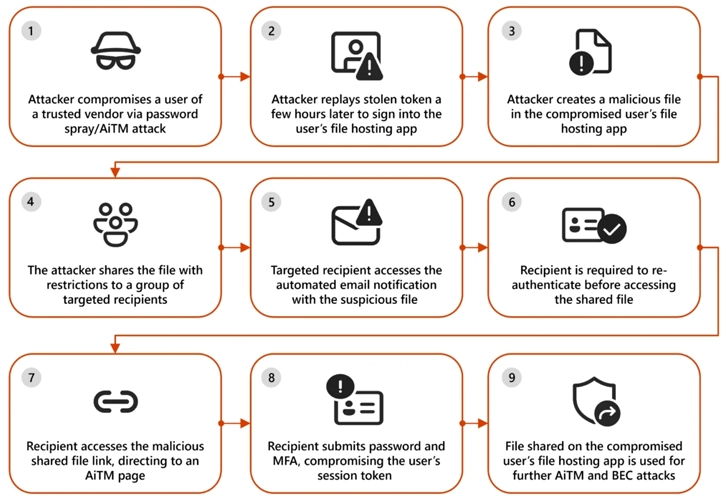

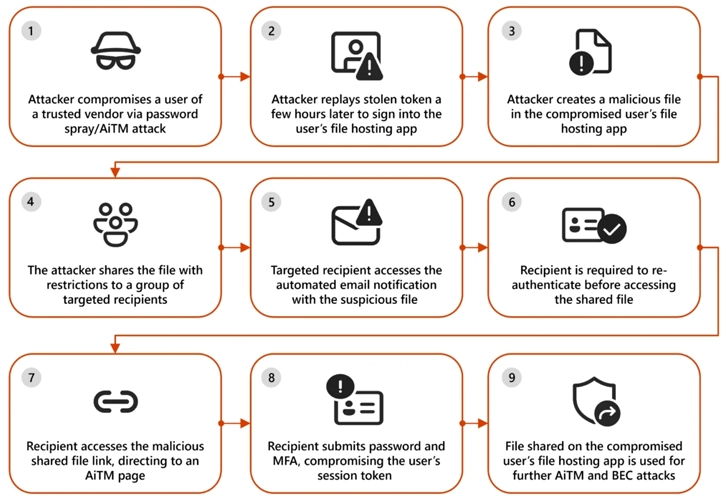

Theo Microsoft, ban đầu, kẻ tấn công tìm cách chiếm đoạt tài khoản đám mây của nạn nhân, ví dụ bằng cách mua tài khoản bị đánh cắp từ chợ đen hoặc thu thập thông tin đăng nhập từ các nguồn khác. Người dùng cần bảo vệ cookie đăng nhập của mình và nếu phát hiện điều gì bất thường, hãy lập tức thay đổi mật khẩu.

Sau khi chiếm được tài khoản, chúng sẽ sử dụng thông tin đăng nhập này để tải lên một tài liệu, thường là một trang đăng nhập giả mạo của Microsoft 365, nhằm mục đích đánh cắp thông tin đăng nhập, mã xác thực MFA (xác thực hai yếu tố) và mật khẩu dùng một lần (OTP). Ngoài ra, tài liệu này có thể chứa liên kết đến các trang web độc hại, khiến nạn nhân bị lừa cung cấp thông tin đăng nhập hoặc tải phần mềm độc hại về thiết bị của họ.

Microsoft lưu ý rằng mặc dù các dịch vụ lưu trữ đám mây có khả năng quét các liên kết và tệp độc hại, nhưng các giải pháp bảo mật có thể không quét được các tài liệu này nếu cài đặt quyền riêng tư của tài liệu được tùy chỉnh.

Microsoft giải thích rằng để vượt qua hệ thống phân tích bảo mật email, những kẻ tấn công sẽ thiết lập các tệp được chia sẻ trong các cuộc tấn công này ở chế độ “chỉ đọc” và tắt tính năng tải xuống, nhằm tránh hệ thống phát hiện các URL độc hại được nhúng trong tệp. Hoặc chúng có thể giới hạn quyền truy cập trực tiếp chỉ cho các “người nhận được chỉ định”, nhằm đạt được kết quả tương tự.

Các tệp được gửi qua email lừa đảo được cấu hình chỉ cho phép người nhận cụ thể truy cập. Điều này buộc người nhận phải đăng nhập vào dịch vụ chia sẻ tệp — có thể là Dropbox, OneDrive, hoặc SharePoint — hoặc phải nhập địa chỉ email của họ và mã OTP nhận được qua thông báo để xác thực lại.

Điều đáng ngại hơn là kẻ tấn công không phân phối các tệp này theo cách lừa đảo truyền thống. Khi chúng cấp quyền truy cập cho tài khoản cụ thể, dịch vụ đám mây sẽ gửi email thông báo chính thức cho chủ tài khoản. Vì vậy, nạn nhân chỉ nhận được một email từ dịch vụ chính thức, điều này càng làm tăng tính hợp pháp và khả năng bị lừa.

Trước đó, vào tháng 8 , Công ty bảo mật Trellix phát hành báo cáo: Tin tặc dựng trang web giả mạo OneDrive, dụ người dùng tự cài mã độc

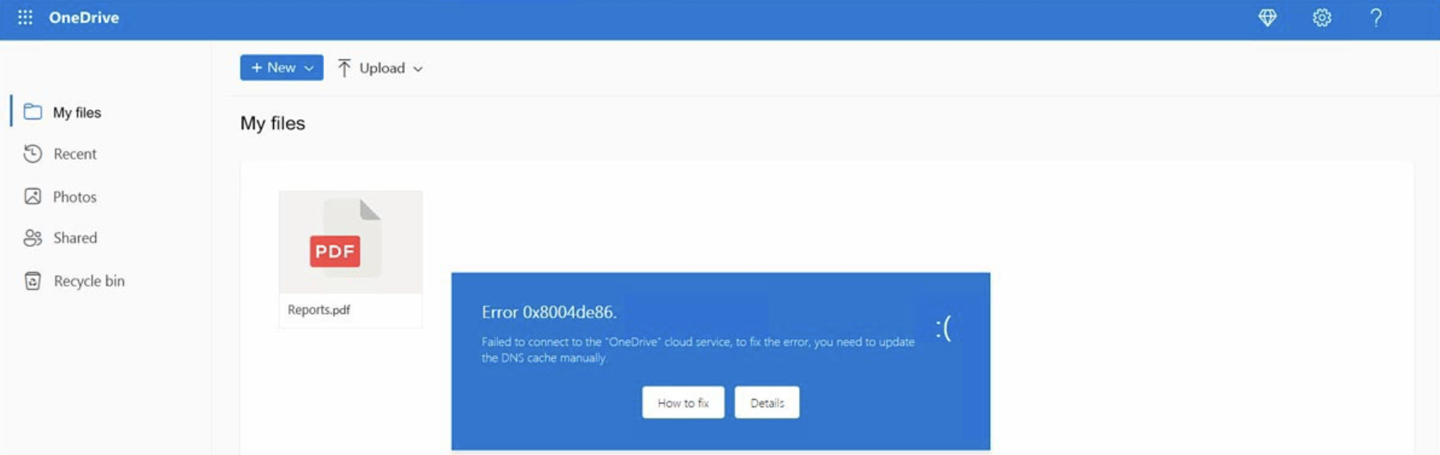

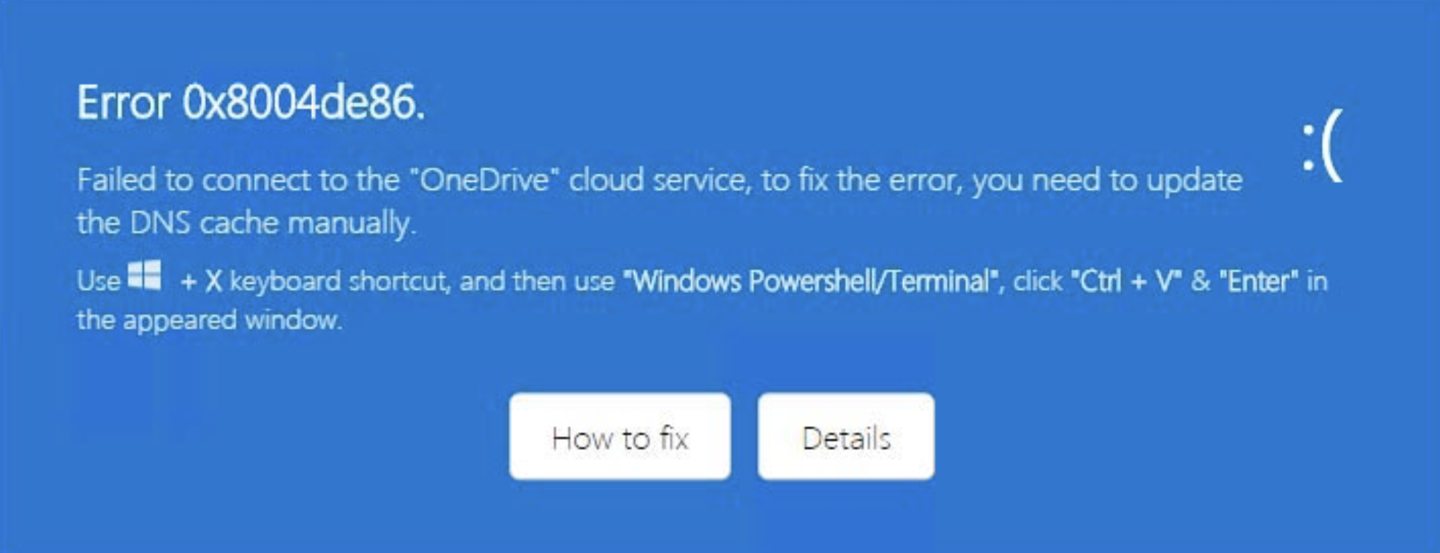

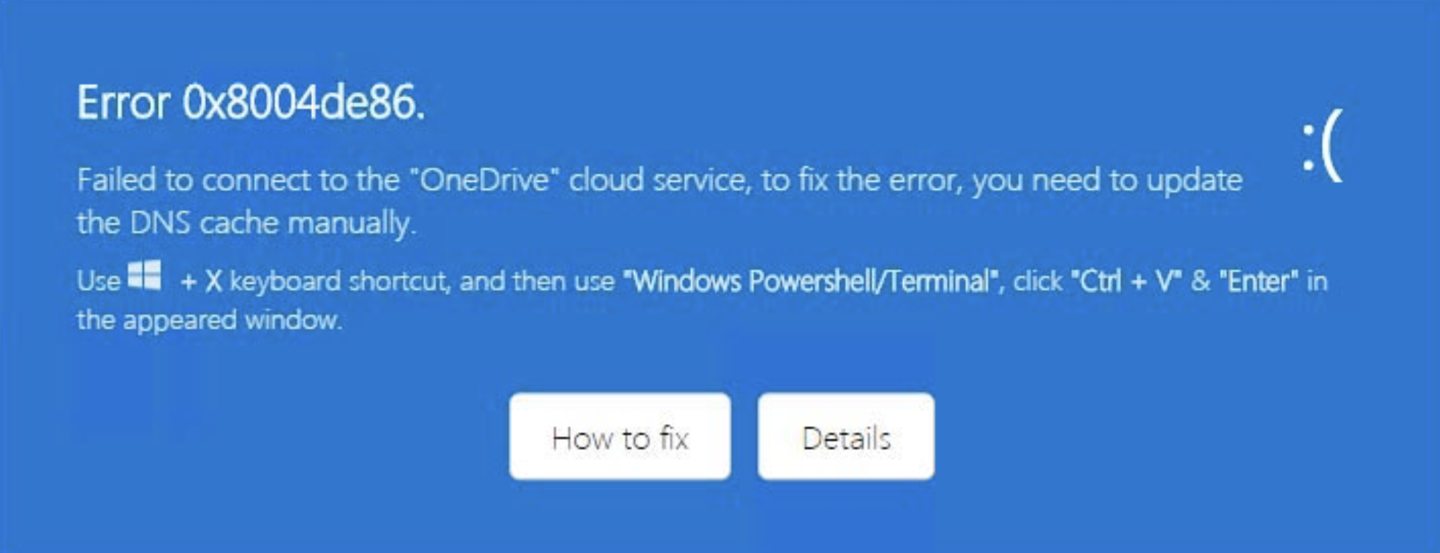

Theo báo cáo từ công ty bảo mật Trellix, hacker đã dựng lên các trang web giả mạo OneDrive và sử dụng chiêu trò “không thể kết nối dịch vụ” để lừa người dùng chạy các lệnh PowerShell, từ đó khiến nạn nhân tự cài đặt mã độc vào máy tính của mình.

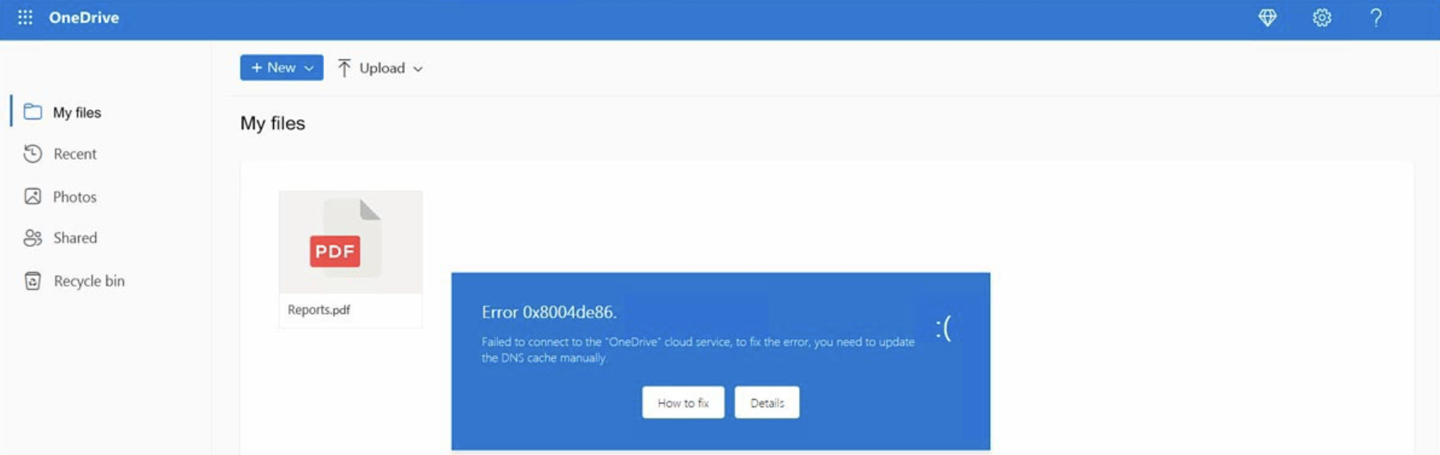

Cụ thể, tin tặc trước tiên dựng lên các trang web OneDrive giả mạo và gửi hàng loạt email lừa đảo chứa tệp HTML đính kèm cho người dùng. Tệp đính kèm này thông báo rằng người dùng đã nhận được yêu cầu chia sẻ tệp có tên “Reports.pdf”. Khi người dùng nhấp vào liên kết trong email và truy cập trang web “OneDrive”, trang này sẽ hiển thị thông báo lỗi “Error 0x8004de86” và yêu cầu người dùng “cập nhật DNS thủ công” để khắc phục vấn đề. Sau đó, trang web sẽ cung cấp một loạt lệnh PowerShell, nhằm dụ dỗ người dùng tự cài đặt mã độc.

Khi người dùng nhập các lệnh này vào terminal, hệ thống sẽ tự động tải về và cài đặt một đoạn mã độc AutoIT. Sau khi quá trình này hoàn tất, máy tính sẽ hiển thị thông báo “Thao tác thành công” và yêu cầu người dùng “tải lại trang web”. Các chuyên gia bảo mật cho biết quy trình này trông có vẻ “bình thường”, khiến nạn nhân khó nhận ra họ đã bị tấn công.

Để ngăn chặn các cuộc tấn công tương tự, Trellix khuyến cáo người dùng nên cảnh giác và không mở các email từ nguồn không rõ, cũng như không nhấp vào các liên kết hoặc tệp đính kèm đáng ngờ trong email, nhằm giảm thiểu rủi ro bị tin tặc xâm nhập.

Sau khi chiếm được tài khoản, chúng sẽ sử dụng thông tin đăng nhập này để tải lên một tài liệu, thường là một trang đăng nhập giả mạo của Microsoft 365, nhằm mục đích đánh cắp thông tin đăng nhập, mã xác thực MFA (xác thực hai yếu tố) và mật khẩu dùng một lần (OTP). Ngoài ra, tài liệu này có thể chứa liên kết đến các trang web độc hại, khiến nạn nhân bị lừa cung cấp thông tin đăng nhập hoặc tải phần mềm độc hại về thiết bị của họ.

Microsoft lưu ý rằng mặc dù các dịch vụ lưu trữ đám mây có khả năng quét các liên kết và tệp độc hại, nhưng các giải pháp bảo mật có thể không quét được các tài liệu này nếu cài đặt quyền riêng tư của tài liệu được tùy chỉnh.

Microsoft giải thích rằng để vượt qua hệ thống phân tích bảo mật email, những kẻ tấn công sẽ thiết lập các tệp được chia sẻ trong các cuộc tấn công này ở chế độ “chỉ đọc” và tắt tính năng tải xuống, nhằm tránh hệ thống phát hiện các URL độc hại được nhúng trong tệp. Hoặc chúng có thể giới hạn quyền truy cập trực tiếp chỉ cho các “người nhận được chỉ định”, nhằm đạt được kết quả tương tự.

Các tệp được gửi qua email lừa đảo được cấu hình chỉ cho phép người nhận cụ thể truy cập. Điều này buộc người nhận phải đăng nhập vào dịch vụ chia sẻ tệp — có thể là Dropbox, OneDrive, hoặc SharePoint — hoặc phải nhập địa chỉ email của họ và mã OTP nhận được qua thông báo để xác thực lại.

Điều đáng ngại hơn là kẻ tấn công không phân phối các tệp này theo cách lừa đảo truyền thống. Khi chúng cấp quyền truy cập cho tài khoản cụ thể, dịch vụ đám mây sẽ gửi email thông báo chính thức cho chủ tài khoản. Vì vậy, nạn nhân chỉ nhận được một email từ dịch vụ chính thức, điều này càng làm tăng tính hợp pháp và khả năng bị lừa.

Trước đó, vào tháng 8 , Công ty bảo mật Trellix phát hành báo cáo: Tin tặc dựng trang web giả mạo OneDrive, dụ người dùng tự cài mã độc

Theo báo cáo từ công ty bảo mật Trellix, hacker đã dựng lên các trang web giả mạo OneDrive và sử dụng chiêu trò “không thể kết nối dịch vụ” để lừa người dùng chạy các lệnh PowerShell, từ đó khiến nạn nhân tự cài đặt mã độc vào máy tính của mình.

Để ngăn chặn các cuộc tấn công tương tự, Trellix khuyến cáo người dùng nên cảnh giác và không mở các email từ nguồn không rõ, cũng như không nhấp vào các liên kết hoặc tệp đính kèm đáng ngờ trong email, nhằm giảm thiểu rủi ro bị tin tặc xâm nhập.

BÀI MỚI ĐANG THẢO LUẬN