Vn-Z.vn Ngày 14 tháng 01 năm 2025, Blog công nghệ SiliconAngle đã đăng tải bài viết vào ngày 12/01 cho biết bộ điều khiển USB-C độc quyền của Apple tồn tại lỗ hổng bảo mật, lỗ hổng này có thể được khai thác cho phương pháp jailbreak mới cho iPhone và những vấn đề bảo mật khác.

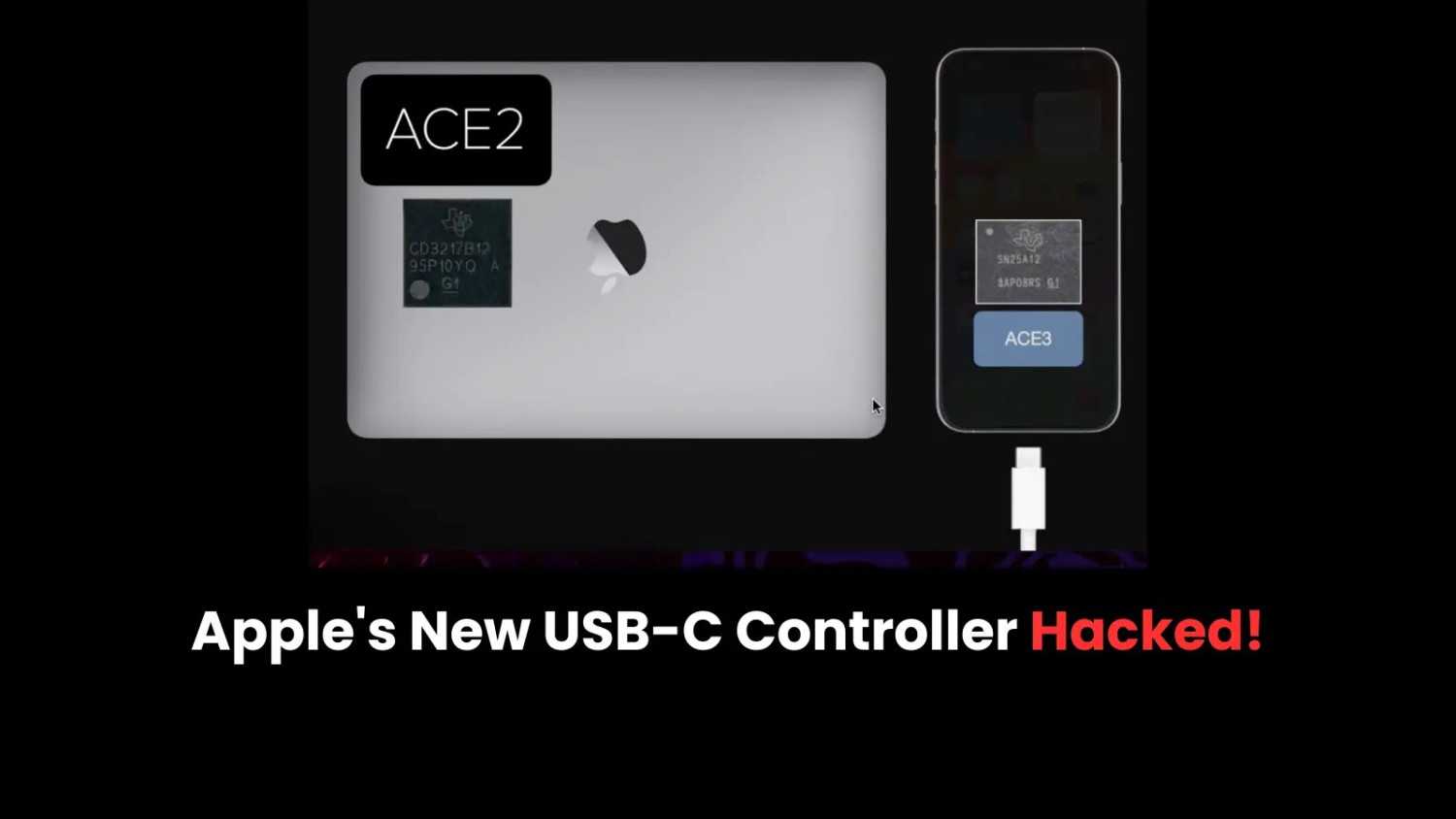

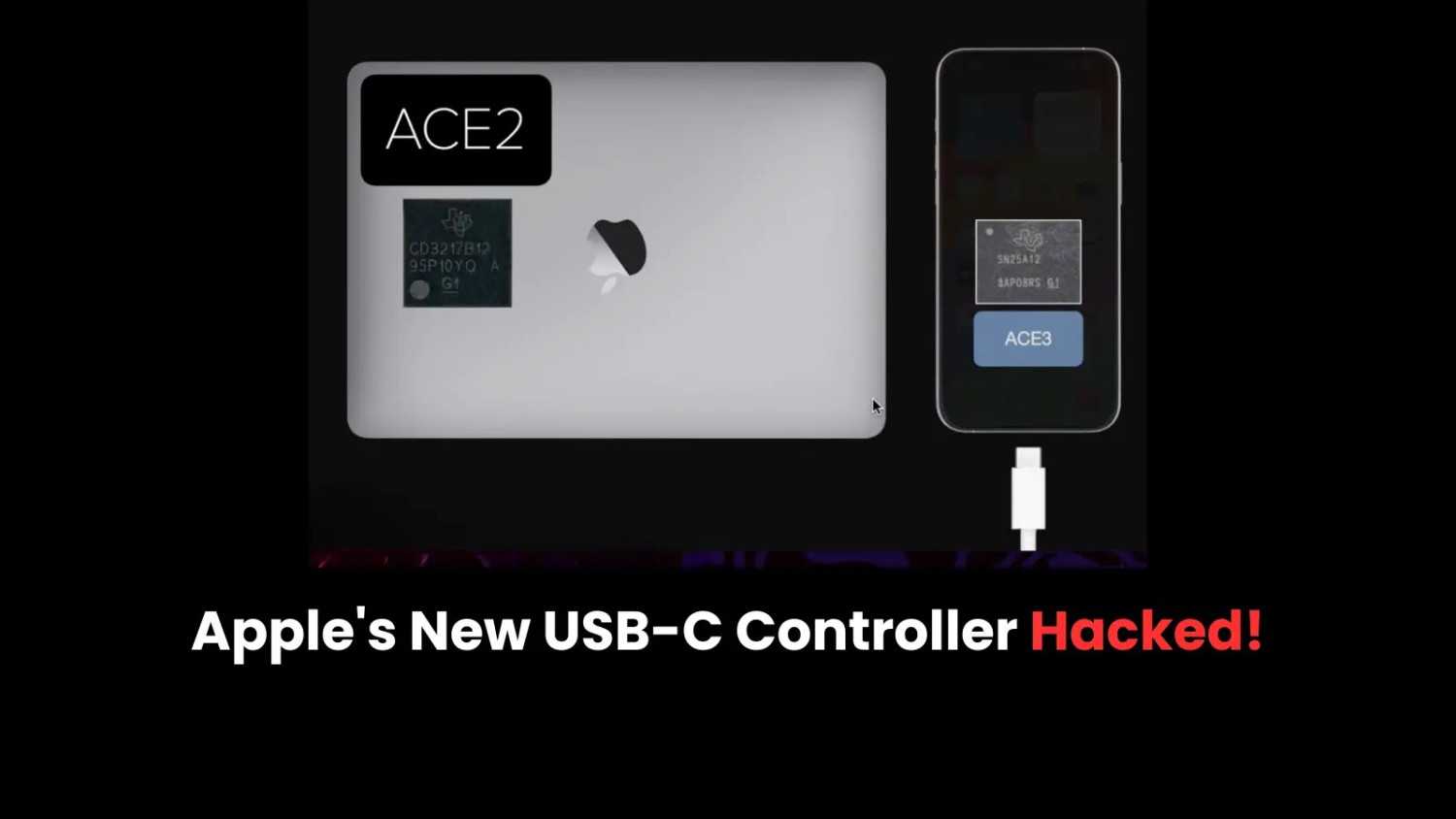

Tại Hội nghị Truyền thông Chaos lần thứ 38 (Chaos Communication Congress) diễn ra vào tháng 12/2024, nhà nghiên cứu bảo mật Thomas Roth đã trình bày quá trình tấn công bộ điều khiển USB-C ACE3. Thông tin liên quan đến nghiên cứu này được công khai vào tháng 1/2025. ACE3 USB-C chịu trách nhiệm cho việc sạc pin và truyền dữ liệu, và lần đầu tiên được Apple ứng dụng trên dòng iPhone 15.

Roth đã thành công trong việc kỹ thuật đảo ngược bộ điều khiển này, qua đó khám phá được firmware và giao thức truyền thông của nó. Sau đó, bằng cách lập trình lại bộ điều khiển, ông đã có thể chèn mã độc và vượt qua các cơ chế kiểm tra bảo mật.

Đối với phần lớn người dùng, rủi ro từ phương pháp tấn công này là khá thấp vì cần có cáp USB-C tùy chỉnh và thiết bị đặc biệt, đồng thời yêu cầu tiếp xúc vật lý với thiết bị mục tiêu.

Tuy nhiên, lỗ hổng này có khả năng cao được sử dụng để jailbreak iPhone, cho phép cài đặt firmware độc hại và duy trì trạng thái jailbreak một cách lâu dài.

Hiện tại, Apple vẫn chưa đưa ra bất kỳ bình luận nào về nghiên cứu này và những tác động tiềm ẩn của nó.

Tại Hội nghị Truyền thông Chaos lần thứ 38 (Chaos Communication Congress) diễn ra vào tháng 12/2024, nhà nghiên cứu bảo mật Thomas Roth đã trình bày quá trình tấn công bộ điều khiển USB-C ACE3. Thông tin liên quan đến nghiên cứu này được công khai vào tháng 1/2025. ACE3 USB-C chịu trách nhiệm cho việc sạc pin và truyền dữ liệu, và lần đầu tiên được Apple ứng dụng trên dòng iPhone 15.

Roth đã thành công trong việc kỹ thuật đảo ngược bộ điều khiển này, qua đó khám phá được firmware và giao thức truyền thông của nó. Sau đó, bằng cách lập trình lại bộ điều khiển, ông đã có thể chèn mã độc và vượt qua các cơ chế kiểm tra bảo mật.

Đối với phần lớn người dùng, rủi ro từ phương pháp tấn công này là khá thấp vì cần có cáp USB-C tùy chỉnh và thiết bị đặc biệt, đồng thời yêu cầu tiếp xúc vật lý với thiết bị mục tiêu.

Tuy nhiên, lỗ hổng này có khả năng cao được sử dụng để jailbreak iPhone, cho phép cài đặt firmware độc hại và duy trì trạng thái jailbreak một cách lâu dài.

Hiện tại, Apple vẫn chưa đưa ra bất kỳ bình luận nào về nghiên cứu này và những tác động tiềm ẩn của nó.

BÀI MỚI ĐANG THẢO LUẬN