Administrator

Administrator

Các nhà nghiên cứu bảo mật đã kích hoạt chức năng "Kill Switch" để ngăn chặn Ransomware WannaCry tiếp tục lây lan. Nhưng "cuôc chiến" vẫn chưa kết thúc, hiện phiên bản WannaCry2.0 đã được nâng cấp và "Kill Switch" có thể vô tác dụng. Nhờ được nâng cấp lên phiên bản mới khả năng con số máy tính lây nhiễm tiếp tục tăng và nó có thể lây lan tới hàng trăm nghìn máy tính chạy hệ điều hành chưa được vá lỗi.

Bản đồ lây lan của WannaCry Ransomware

Theo một số chuyên gia bảo mật thì WannaCry đã được nâng cấp và rất khó để ngăn chặn lây lăn , trừ phi tất cả các hệ thống được vá lỗi. Chủng virus WannaCry 2.0 mới có thể sẽ còn thu thập tất công nhiều mục tiêu quan trọng khác nữa

Cách phòng chống tạm thời

- Hiện chưa có biện pháp thực sự hiệu quả để ngăn chặn sự lây lan của Virus này

- Cập nhật sao lưu dữ liệu quan trọng thường xuyên ra khỏi hệ thống mạng ( cho sang ổ cứng hoặc máy tính không kết nối mạng cất đi) tải lên, sao lưu dữ liệu các hệ thống đám mây

- Thực hiện 10 bước cơ bản này

- Bạn phải luôn trong tư thế sẵn sàng cập nhật phần mềm internet Security ngay lập tức và thường xuyên

- Cập nhật các bản vá lỗi hệ điều hành ngay và thường xuyên

- Hiện Microsoft đã cập nhật một phiên bản bất thường vá SMB trên các hệ điều hành Windows XP, Vista, Windows 8, Server 2003 và 2008

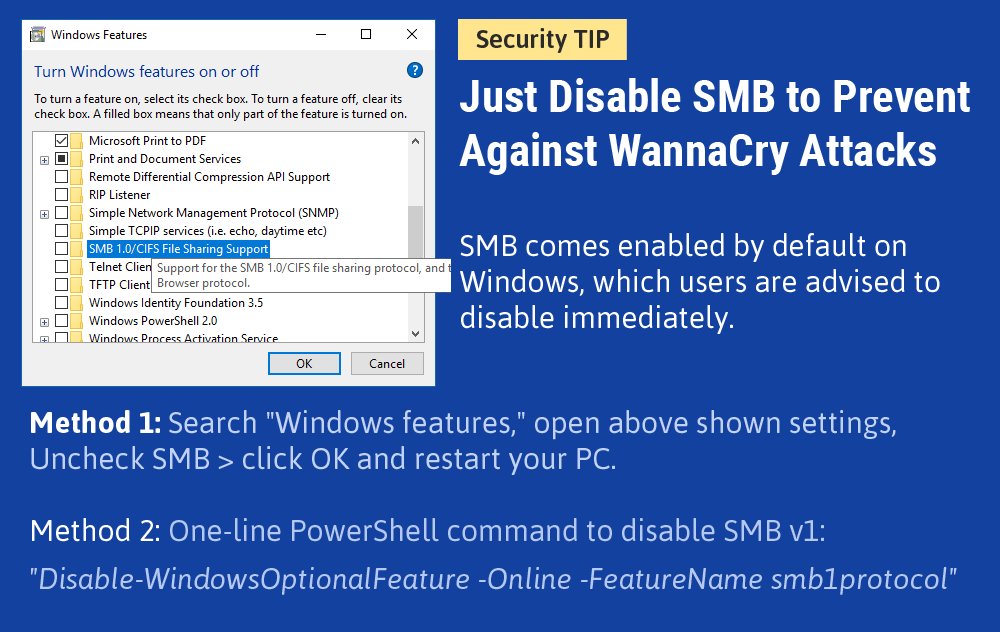

- Xem xét tắt SMBv1 nếu không cần thiết theo các bước sau

Dinh Quang Vinh tham khảo thehackernews