Thảo luận Bản vá mới nhất cuối cùng năm 2019 của Windows khắc phục lỗ hổng 0 Day - Cập nhật ngay

Microsoft cảnh báo hàng tỷ người dùng Windows về lỗ hổng zero-day mới của hệ điều hành này . Lỗ hổng 0 Day đang được những kẻ tấn công tích cực khai thác kèm với lỗ hổng Chrome 0 Day trên trình duyệt của Google giúp hacker kiểm soát từ xa các máy tính chưa cập nhật bản vá.

Các bản cập nhật vào tháng 12 của Microsoft bao gồm các bản vá cho 36 lỗ hổng, trong đó 7 lỗ hổng nghiêm trọng, 27 mức độ quan trọng, 1 mức độ trung bình và một mức độ thấp

Trong đó lỗ hổng mã CVE-2019-1458 là lỗ hổng đánh giá Quan trọng, leo thang đặc quyền Win32k 0 Day, được phát hiện bởi Kaspersky . Lỗ hổng này được hacker khai thác và sử dụng trong các cuộc tấn công của chiến dịch Wizard WizardOpium chiếm đặc quyền cao trên các hệ thống mục tiêu. Lỗ hổng lợi dụng khe hở trên các hệ thống bị tấn công băng cách thoát khỏi Chrome sandbox..

Google đã tung ra bản vá giải quyết lỗ hổng 0 Day này trong Chrome 78.0.3904.87, với bản cập nhật khẩn cấp vào tháng 11 ngay sau khi Kaspersky thông báo lỗ hổng này cho Google, tuy nhiên hacker vẫn tiếp tục dò tìm các lỗ hổng khác hoặc tấn công những hệ thống sử dụng các phiên bản trình duyệt cũ dễ bị tấn công.

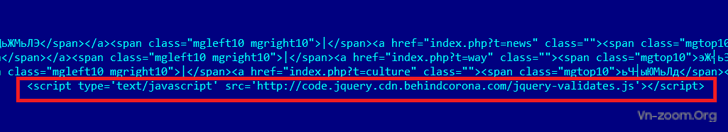

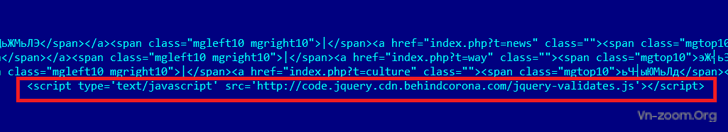

Chiến dịch WizardOpium là chiến dịch hacker tấn công cổng thông tin tiếng Hàn , hacker đã bí mật cài cắm công cụ khai thác lỗ hổng trình duyệt Chrome từ đó tấn công máy tính của bất kỳ truy cập vào cổng thông tin này.

Theo Kaspersky, việc sử dụng miễn phí Chrome tồn tại lỗ hổng EoP Win32k trong HĐH Windows

EoP Exploit hoạt động trên "các phiên bản mới nhất của Windows 7 và thậm chí trên một số bản dựng Windows 10" nếu được khai thác thành công, có thể cho phép kẻ tấn công chạy mã tùy ý trong kernel.

Các chuyên gia nghiên cứu an ninh mạng không tìm thấy dấu hiệu các cuộc tấn công của Wizard WizardOpium xuất phá từ nhóm tin tặc cụ thể nào, tuy nhiên họ tìm thấy một số điểm tương đồng trong mã khai nguồn của nhóm hacker Lazarus khét tiếng.

Về Bản vá được Microsoft phát hành vào Thứ ba, Tháng 12 năm 2019

Bản vá này khắc phục 7 lỗ hổng bảo mật quan trọng ảnh hưởng Git cho Visual Studio, Hyper-V Hypervisor và thành phần Đồ họa Win32k của Windows,, lỗ hổng này nếu được khai thác thành công hacker sẽ thực hiện được tất cả các cuộc tấn công mã thực thi từ xa.

Lỗ hổng Windows Hyper-V (CVE-2019-1471) hacker tấn công vào các máy ảo trên các hệ thống windows, khai thác mã thực thi từ máy ảo sang máy chủ hoặc giữa các máy ảo này với máy ảo khác.

Git Visual Studio chứa năm lỗ hổng mã thực thi từ xa quan trọng, Git for Visual Studio được làm sạch đầu vào thành công sau đó hacker sẽ thuyết phục người dùng mục tiêu sao chép về những repo độc hại.

Một lỗ hổng đáng chú ý khác, là CVE-2019-1462 ở cấp độ quan trọng, lỗ hồng này nằm trong phần mềm PowerPoint , khi được hacker khai thác có thể chạy mã tùy ý trên máy tính mục tiêu bằng cách thuyết phục nạn nhân mở tệp trình chiếu do hacker tạo ra.

Lỗ hổng này ảnh hưởng đến Microsoft PowerPoint 2010, 2013 và 2016 cũng như Microsoft Office 2016 và 2019 trên hệ điều hành Windows và macOS của Apple.

Các lỗ hổng được Microsoft vá trong bản cập nhật cuối cùng của năm 2019 được ở cấp độ quan trọng nằm trong các sản phẩm và dịch vụ của Microsoft được liệt kê dưới dưới đây:

Microsoft khuyến nghị người dùng Windows , quản trị viên hệ thống hãy cập nhật bản vá bảo mật mới nhất càng sớm càng tốt .

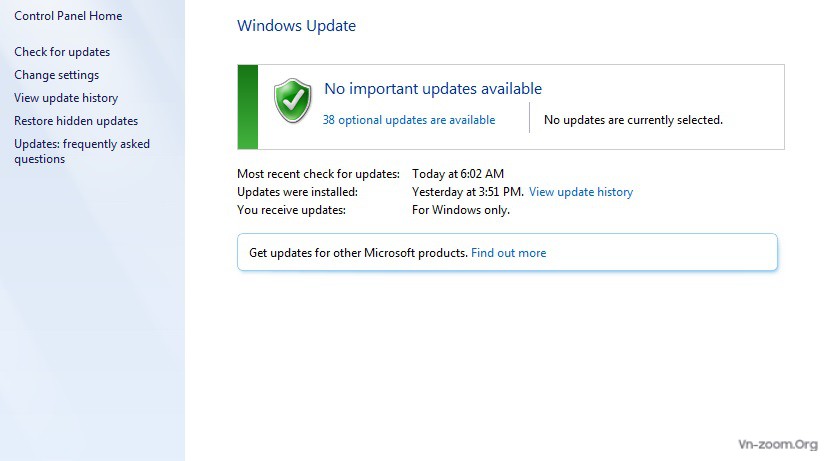

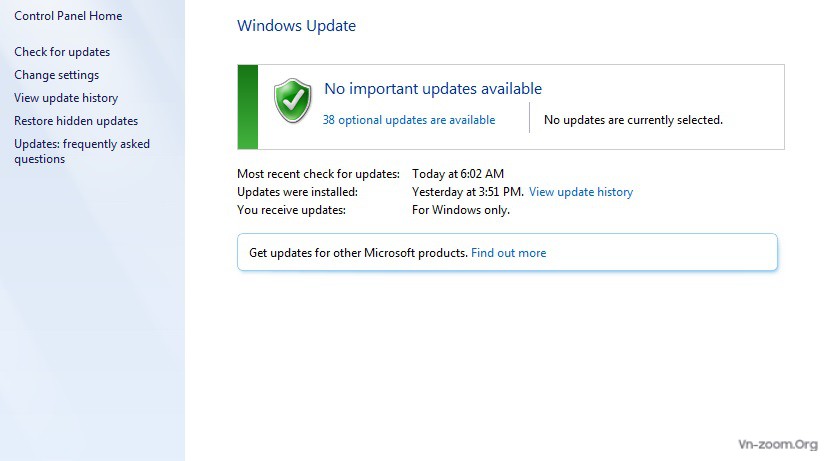

Để cài đặt các bản cập nhật bảo mật Windows mới nhất, bạn có thể vào Settings → Update & Security → Windows Update → Check for updates của bạn hoặc bạn có thể cài đặt các bản cập nhật theo cách thủ công.

Tham khảo thehackernew

Các bản cập nhật vào tháng 12 của Microsoft bao gồm các bản vá cho 36 lỗ hổng, trong đó 7 lỗ hổng nghiêm trọng, 27 mức độ quan trọng, 1 mức độ trung bình và một mức độ thấp

Trong đó lỗ hổng mã CVE-2019-1458 là lỗ hổng đánh giá Quan trọng, leo thang đặc quyền Win32k 0 Day, được phát hiện bởi Kaspersky . Lỗ hổng này được hacker khai thác và sử dụng trong các cuộc tấn công của chiến dịch Wizard WizardOpium chiếm đặc quyền cao trên các hệ thống mục tiêu. Lỗ hổng lợi dụng khe hở trên các hệ thống bị tấn công băng cách thoát khỏi Chrome sandbox..

Google đã tung ra bản vá giải quyết lỗ hổng 0 Day này trong Chrome 78.0.3904.87, với bản cập nhật khẩn cấp vào tháng 11 ngay sau khi Kaspersky thông báo lỗ hổng này cho Google, tuy nhiên hacker vẫn tiếp tục dò tìm các lỗ hổng khác hoặc tấn công những hệ thống sử dụng các phiên bản trình duyệt cũ dễ bị tấn công.

Chiến dịch WizardOpium là chiến dịch hacker tấn công cổng thông tin tiếng Hàn , hacker đã bí mật cài cắm công cụ khai thác lỗ hổng trình duyệt Chrome từ đó tấn công máy tính của bất kỳ truy cập vào cổng thông tin này.

Theo Kaspersky, việc sử dụng miễn phí Chrome tồn tại lỗ hổng EoP Win32k trong HĐH Windows

EoP Exploit hoạt động trên "các phiên bản mới nhất của Windows 7 và thậm chí trên một số bản dựng Windows 10" nếu được khai thác thành công, có thể cho phép kẻ tấn công chạy mã tùy ý trong kernel.

Các chuyên gia nghiên cứu an ninh mạng không tìm thấy dấu hiệu các cuộc tấn công của Wizard WizardOpium xuất phá từ nhóm tin tặc cụ thể nào, tuy nhiên họ tìm thấy một số điểm tương đồng trong mã khai nguồn của nhóm hacker Lazarus khét tiếng.

Theo Wiki , Lazarus nhóm này nhận trách nhiệm vụ tấn công "Operation Troy", diễn ra từ năm 2009-2012. Đây là một chiến dịch gián điệp sử dụng các kỹ thuật DDoS (Tấn công từ chối dịch vụ) tinh vi nhằm mục tiêu vào chính phủ Hàn Quốc ở Seoul. Họ cũng chịu trách nhiệm về các cuộc tấn công vào năm 2011 và 2013. Có thể là họ cũng đứng sau một cuộc tấn công năm 2007 nhắm vào Hàn Quốc, nhưng vẫn chưa chắc chắn . Cuộc tấn công đáng chú ý của nhóm được biết đến là cuộc tấn công vào năm 2014 , nhóm này tấn công hệ thống của Sony Pictures. Cuộc tấn công vào Sony sử dụng các kỹ thuật phức tạp hơn với nhiều kỹ thuật tiên tiến nhất được nhóm này phát triển và sử dụng. Năm 2016 nhóm này còn tấn công vào ngân hàng trung ương Bangladesh đánh cắp thành công 81 triệu USD.

Về Bản vá được Microsoft phát hành vào Thứ ba, Tháng 12 năm 2019

Bản vá này khắc phục 7 lỗ hổng bảo mật quan trọng ảnh hưởng Git cho Visual Studio, Hyper-V Hypervisor và thành phần Đồ họa Win32k của Windows,, lỗ hổng này nếu được khai thác thành công hacker sẽ thực hiện được tất cả các cuộc tấn công mã thực thi từ xa.

Lỗ hổng Windows Hyper-V (CVE-2019-1471) hacker tấn công vào các máy ảo trên các hệ thống windows, khai thác mã thực thi từ máy ảo sang máy chủ hoặc giữa các máy ảo này với máy ảo khác.

Git Visual Studio chứa năm lỗ hổng mã thực thi từ xa quan trọng, Git for Visual Studio được làm sạch đầu vào thành công sau đó hacker sẽ thuyết phục người dùng mục tiêu sao chép về những repo độc hại.

Một lỗ hổng đáng chú ý khác, là CVE-2019-1462 ở cấp độ quan trọng, lỗ hồng này nằm trong phần mềm PowerPoint , khi được hacker khai thác có thể chạy mã tùy ý trên máy tính mục tiêu bằng cách thuyết phục nạn nhân mở tệp trình chiếu do hacker tạo ra.

Lỗ hổng này ảnh hưởng đến Microsoft PowerPoint 2010, 2013 và 2016 cũng như Microsoft Office 2016 và 2019 trên hệ điều hành Windows và macOS của Apple.

Các lỗ hổng được Microsoft vá trong bản cập nhật cuối cùng của năm 2019 được ở cấp độ quan trọng nằm trong các sản phẩm và dịch vụ của Microsoft được liệt kê dưới dưới đây:

- Windows Operating System

- Windows Kernel

- Windows Remote Desktop Protocol (RDP)

- Microsoft Word

- Microsoft Excel

- Microsoft SQL Server Reporting Services

- Microsoft Access software

- Windows GDI component

- Win32k

- Windows Hyper-V

- Windows Printer Service

- Windows COM Server

- Windows Media Player

- Windows OLE

- VBScript

- Visual Studio Live Share

- Microsoft Authentication Library for Android

- Microsoft Defender

- Skype for Business and Lync

- Git for Visual Studio

Microsoft khuyến nghị người dùng Windows , quản trị viên hệ thống hãy cập nhật bản vá bảo mật mới nhất càng sớm càng tốt .

Để cài đặt các bản cập nhật bảo mật Windows mới nhất, bạn có thể vào Settings → Update & Security → Windows Update → Check for updates của bạn hoặc bạn có thể cài đặt các bản cập nhật theo cách thủ công.

Tham khảo thehackernew